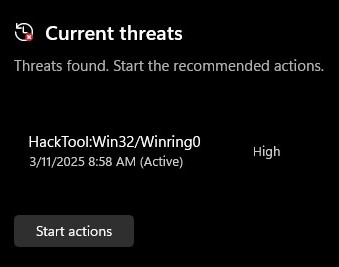

El martes por la mañana, algunos jugadores de PC se despertaron para descubrir que sus computadoras aparentemente estaban amenazadas. Un «Hacktool» llamado Winring0 había comenzado de repente a activar una alerta de defensor de Windows, como si sus PC estuvieran bajo ataque. Algunas de esas computadoras incluso comenzaron a comportarse extrañamente, como volar a sus fanáticos a alta velocidad, una vez que el hacktool había sido puesto en cuarentena. Lo sé, porque me pasó a mí.

Pero mi computadora en realidad no estaba bajo ataque, al menos, todavía no.

Cuando revisé dónde el defensor de Windows había detectado la amenaza, estaba en el Control de fanáticos Aplicación que utilizo para enfriar de manera inteligente mi PC. El defensor de Windows lo había roto, y es por eso que mis fanáticos se estaban ejecutando. Para otros, la amenaza se detectó en Razer Synapse, Steelseries Engine, OpenRGB, Libre Hardware Monitor, CapFramex, MSI Afterburner, Omenmon, Fanctrl, Zentimings y Panorama9, entre muchos otros.

«A partir de ahora, todos los softwares de monitoreo de hardware de terceros / de código abierto están atornillados», me dice el desarrollador de control de ventiladores Rémi Mercier.

Eso es porque todos estos programas tienen algo en común, ocho de sus desarrolladores dicen El borde. Todo lo hacen (o sí) contienen una pieza de software de nivel de núcleo que de hecho se llama Winring0. Y Winring0 podría realmente ser una amenaza A partir de hoy, uno que incluso ha sido Vinculado a un malware bastante desagradable del mundo real que teóricamente podría secuestrar tu PC.

Pero de nuevo, eso no es lo que está sucediendo en las computadoras con estas aplicaciones útiles específicas: no hay secuestro en curso. Más bien, Winring0 está siendo marcado porque es una forma insegura para que estas piezas de software de monitoreo digan qué tan rápido están girando los ventiladores de mi PC y los colores de sus luces LED, entre otras lecturas. Y, sin embargo, Winring0 está generalizado, varios desarrolladores me dicen, porque es una de las únicas formas en que Microsoft y la industria de las PC les permiten tocar ese hardware desde el interior del sistema operativo Windows.

«Conozco solo dos controladores de Windows disponibles gratuitamente que son capaces de acceder a los registros de SMBus que necesitamos para controlar los LED: Inpout32 y Winring0», dice Adam Honse, desarrollador de OpenRGB. «Solíamos usar INPOUT32, pero estaba en conflicto con el Anti-Cheat Vanguard de Riot, por lo que cambiamos a Winring0 ya que no entraba en conflicto».

Honse y otros admiten libremente que Winring0 podría ser abusado. “No es una vulnerabilidad secreta. Literalmente es una biblioteca destinada a dar a los aplicaciones del espacio de usuario acceso a algo a lo que solo los conductores de kernel normalmente tienen acceso «, dice.

Tampoco todos rechazan el intento de Microsoft de cerrar esa la escapatoria potencial. Después de la interrupción de crowdstrike que eliminó 8,5 millones de dispositivos con una actualización de buggy el año pasado, Microsoft ha estado bajo presión para restringir el software que tiene acceso especial al hardware de bajo nivel, por lo que nada así puede volver a suceder. Microsoft no ha dicho por qué solo está llegando a dirigirse a Winring0 ahora, pero ha sido revisión gradualmente Los requisitos de su controlador en actualizaciones anuales, y es bastante rutinaria para la compañía a las vulnerabilidades de la lista negra sobre la marcha.

El hecho es que este vulnerable Winring0 ha encontrado su camino en todo tipo de software porque era un útil Loophole, y varios desarrolladores ahora dicen que están atascados porque Microsoft cargaría demasiado para solucionarlo. Algunos incluso llaman a la detección del defensor de Windows como un «falso positivo», lo que implica que debería ser seguro usar Winring0 de todos modos, porque sus propias aplicaciones no son maliciosas y no hay otra forma rentable de hacer que funcionen.

Sin embargo, el fundador de SignalRGB, Timothy Sun, dice que el riesgo de seguridad es más complicado que eso. “Dado que Winring0 instala en todo el sistema, nos dimos cuenta de que dependíamos de cualquier versión que se instalara primero en el sistema de un usuario. Esto hizo que fuera extremadamente difícil verificar si otras aplicaciones habían instalado versiones potencialmente vulnerables, poniendo en riesgo a nuestros usuarios a pesar de nuestros mejores esfuerzos ”, dice.

Es por eso que su compañía invirtió en su propia interfaz RGB, en su lugar, eventualmente abandonando Winring0 en 2023 a favor de un conductor de SMBus patentado. Pero los desarrolladores con los que hablé, incluido Sun, están de acuerdo en que es una propuesta costosa.

«No lo haré en azúcar: el proceso de desarrollo fue desafiante y requirió importantes recursos de ingeniería», dice Sun. «Los pequeños proyectos de código abierto no tienen la capacidad financiera de seguir esa ruta, ni la experiencia dedicada de desarrollo de Microsoft Kernel para hacerlo», dice Honse de OpenRGB.

Pero puede haber una alternativa más simple: ¿por qué no arreglar la vulnerabilidad en Winring0 misma? Para mi sorpresa, tres desarrolladores me dicen que Winring0 tiene ya ha sido parcheadopero la comunidad de código abierto no cree que puedan permitirse el lujo de obtener una nueva versión firmada por Microsoft, y sin la firma digital de Microsoft, Windows no permitirá que los usuarios la instalen para empezar.

Winring0 «fue un» controlador único «en el sentido de que su fuente estaba abierta y estaba firmada», explica Mercier. «No existe nada más que las empresas no desarrollen conductores de núcleo de código abierto».

Según Phyxionnl, el desarrollador del popular monitor de hardware Libre que sustenta muchas aplicaciones de monitoreo (incluido el control de los fanáticos), Winring0 Fecha de regreso a un momento en que Windows no requería que Microsoft firmara tales controladores; su autor Noriyuki Miyazaki (también ver: Cryaldiskmark) aparentemente lo firmó él mismo.

Pero para firmar una nueva copia, los desarrolladores necesitarían la aprobación de Microsoft, y tendrían que pagar.

No es factible exigir un pasatiempo sin fines de lucro [free open source software] Proyectos para pagar los mismos costos por la firma de conductores que las empresas con fines de lucro. También parece que la firma del conductor es una cosa por tiempo limitado que necesitaría una renovación continua, por lo que sería un costo recurrente. Además, desde la búsqueda preliminar, debe ser una empresa para poder obtener un certificado de firma del núcleo. Microsoft ha apilado el mazo contra nosotros.

Piotr Szczepanski de Omenmon dice que no es lo suficientemente bueno para enviar toda su aplicación a Microsoft y Virustotal para su inspección, ya sea, «como a pesar de que Omenmon se está conectando a la lista blanca, eventualmente exactamente el mismo ejecutable puede volver a marcar repetidamente, a medida que las versiones de definición se actualizan y las firmas se purgan».

«Microsoft ha apilado el mazo contra nosotros».

Szczepanski, Ivan Rusanov de Zentimings y Mercier de Fan Control dicen que no hay nada que realmente puedan permitirse en ausencia de un conductor recién firmado que funciona como Winring0. «Definitivamente lo reemplazaría con algo más en el momento en que esté disponible, pero por ahora, obviamente, no puedo aconsejar a los usuarios que lo ignoren y agregue una excepción al defensor», dice Rusanov.

Pero hay alguna esperanza. El fabricante de PC de juego prebuilt IbuyPower, cuyo software de monitoreo Hyte Nexus también usa Winring0 y fue marcado por Windows Defender, dice El borde Se esforzará por obtener un Winring0 actualizado firmado y devolver los resultados a los desarrolladores.

«Si esta solución funciona, compartiremos nuestra versión actualizada y firmada de la biblioteca, para que la comunidad de desarrolladores pueda distribuir nuevas versiones de sus aplicaciones con controladores validados de Microsoft», nos dice el director de productos de Hyte Robert Teller.

Teller dice que está esperando la respuesta de Microsoft. Microsoft no tuvo ningún comentario para El borde.

Le pregunté al Sol de SignalRGB si pudiera compartir su controlador de SMBus patentado, pero dijo que no, ya que «hemos invertido recursos significativos para desarrollar esta solución específicamente para nuestras necesidades y base de usuarios».

En cuanto a los usuarios de Razer y Steelseries, es posible que simplemente desee actualizar su software a la última versión para evitar Winring0, ya que ambas compañías me dicen que lo han abandonado recientemente. Pero sepa que puede perder alguna funcionalidad como resultado. Algunos hardware muy antiguo todavía requieren Synapse 2, y Steelseries tiene Acabo de quitar su aplicación de monitor de sistema por completo Para abordar la vulnerabilidad, lo que significa que los jugadores ya no pueden ver los datos del sistema en las pantallas de sus periféricos.

El vicepresidente de Razer Software, Quyen Quach, dice que Synapse 4 nunca usó Winring0 en absoluto y que la compañía reparó Synapse 3 para eliminarlos hace solo tres semanas.

GIPHY App Key not set. Please check settings