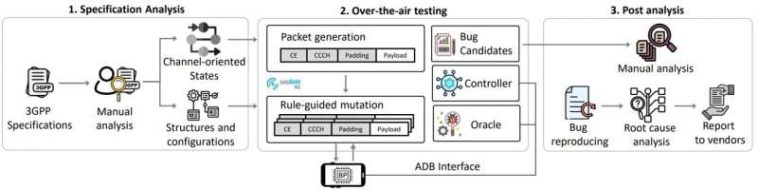

Diseño llfuzz. Crédito: Tuan Dinh Hoang et al.

Los teléfonos inteligentes deben mantenerse conectados a las redes móviles en todo momento para funcionar correctamente. El componente central que habilita esta conectividad constante es el módem de comunicación (banda base) dentro del dispositivo. Los investigadores de Kaist, utilizando su marco de prueba autodesarrollado llamado LLFuzz (Fuzz de capa inferior), han descubierto vulnerabilidades de seguridad en las capas inferiores de módems de comunicación de teléfonos inteligentes y han demostrado la necesidad de estandarizar las pruebas de seguridad del módem de comunicación móvil.

El equipo del profesor Yongdae Kim de la Escuela de Ingeniería Eléctrica de Kaist, en un esfuerzo de investigación conjunto con el equipo del profesor Cheoljun Park de la Universidad Kyung Hee, ha descubierto vulnerabilidades de seguridad críticas en las capas más bajas de módems de comunicación de teléfonos inteligentes. Estas vulnerabilidades pueden incapacitar la comunicación de teléfonos inteligentes con solo un paquete inalámbrico manipulado (una unidad de transmisión de datos en una red). En particular, estas vulnerabilidades son extremadamente severas, ya que pueden conducir a la ejecución de código remoto (RCE)

El equipo de investigación utilizó su marco de análisis de LLFuzz de autodesarrollado para analizar las transiciones de estado de capa inferior y la lógica de manejo de errores del módem para detectar vulnerabilidades de seguridad. LLFuzz pudo extraer con precisión las vulnerabilidades causadas por errores de implementación comparando y analizando máquinas de estado basadas en estándares de 3GPP con respuestas reales del dispositivo.

El equipo de investigación realizó experimentos en 15 teléfonos inteligentes comerciales de fabricantes globales, incluidos Apple, Samsung Electronics, Google y Xiaomi, y descubrieron un total de 11 vulnerabilidades. Entre estos, siete se les asignó números oficiales de CVE (vulnerabilidades y exposiciones comunes), y los fabricantes aplicaron parches de seguridad para estas vulnerabilidades. Sin embargo, los cuatro restantes aún no se han revelado públicamente.

Si bien la investigación de seguridad previa se centró principalmente en capas más altas de comunicación móvil, como NAS (Stratum de acceso a la red) y RRC (Radio Resource Control), el equipo de investigación se concentró en analizar la lógica de manejo de errores de las capas inferiores de la comunicación móvil, que los fabricantes a menudo se han descuidado.

Estas vulnerabilidades ocurrieron en las capas inferiores del módem de comunicación (RLC, Mac, PDCP, PHY), y debido a sus características estructurales donde no se aplican el cifrado o la autenticación, los errores operativos podrían inducirse simplemente inyectando señales externas.

El equipo de investigación lanzó un video de demostración que muestra que cuando inyectaron un paquete inalámbrico manipulado (paquete Mac malformado) en teléfonos inteligentes comerciales a través de un dispositivo de radio definido por software (SDR) utilizando paquetes generados en una computadora portátil experimental, el módem de comunicación del teléfono inteligente (banda base) se bloqueó inmediatamente

El video muestra que los datos se transmiten normalmente a 23 MB por segundo en la página Fast.com, pero inmediatamente después de inyectar el paquete manipulado, la transmisión se detiene y la señal de comunicación móvil desaparece. Esto demuestra intuitivamente que un solo paquete inalámbrico puede paralizar el módem de comunicación de un dispositivo comercial.

Las vulnerabilidades se encontraron en el chip de módem, un componente central de los teléfonos inteligentes responsables de las llamadas, los textos y la comunicación de datos, lo que lo convierte en un componente muy importante.

- Qualcomm: afecta más de 90 chipsets, incluido CVE-2025-21477, CVE-2024-23385.

- MediaTek: afecta más de 80 conjuntos de chips, incluido CVE-2024-20076, CVE-2024-20077, CVE-2025-20659.

- Samsung: CVE-2025-26780 (se dirige a los últimos conjuntos de chips como Exynos 2400, 5400).

- Apple: CVE-2024-27870 (comparte la misma vulnerabilidad que Qualcomm CVE).

Los chips de módem problemáticos (componentes de comunicación) no solo están en teléfonos inteligentes premium sino también en teléfonos inteligentes de gama baja, tabletas, relojes inteligentes y dispositivos IoT, lo que lleva al potencial generalizado de daño del usuario debido a su amplia difusión.

Además, el equipo de investigación probó experimentalmente vulnerabilidades 5G en las capas inferiores y encontró dos vulnerabilidades en solo dos semanas. Teniendo en cuenta que los controles de vulnerabilidad 5G no se han realizado generalmente, es posible que existan muchas más vulnerabilidades en la comunicación móvil, las capas inferiores de los chips de banda base.

El profesor Yongdae Kim explicó: «Las capas inferiores de los módems de comunicación de teléfonos inteligentes no están sujetos a cifrado o autenticación, creando un riesgo estructural en el que los dispositivos pueden aceptar señales arbitrarias de fuentes externas. Esta investigación demuestra la necesidad de estandarizar las pruebas de seguridad de los modemas de comunicación móvil para teléfonos inteligentes y otros dispositivos IOT».

El equipo de investigación continúa un análisis adicional de las capas inferiores 5G utilizando LLFuzz y también está desarrollando herramientas para probar capas superiores LTE y 5G. También están buscando colaboraciones para la divulgación de herramientas futuras. La postura del equipo es que «a medida que aumenta la complejidad tecnológica, los sistemas de inspección de seguridad sistémicos deben evolucionar en paralelo».

Primer autor Tuan Dinh Hoang, Ph.D. Estudiante de la Escuela de Ingeniería Eléctrica, presentará los resultados de la investigación en agosto en Usenix Security 2025.

Más información:

Tuan Dinh Hoang et al. Llfuzz: un marco de prueba dinámico del aire para capas inferiores de banda base celular, syssec.kaist.ac.kr/pub/2025/llfuzz_tuan.pdf

Citación: Vulnerabilidad encontrada: un solo paquete puede paralizar teléfonos inteligentes (2025, 29 de julio) Recuperado el 29 de julio de 2025 de https://techxplore.com/news/2025-07-vulnerability-packet-paralze-smartphones.html

Este documento está sujeto a derechos de autor. Además de cualquier trato justo con el propósito de estudio o investigación privada, no se puede reproducir ninguna parte sin el permiso por escrito. El contenido se proporciona solo para fines de información.