Pase lo que pase, el presidente de los Estados Unidos, Joseph R. Biden Jr. dicho, NSO Group todavía existe; el servicio de espionaje privatizado produjo exploits de cero clic contra iOS 15 e iOS 16 el año pasado, según el último informe de Citizen Lab.

También sugiere que el modo de bloqueo es efectivo contra tales ataques.

Un trío de exploits utilizados en forma compleja.

El informe refleja lo que Citizen Lab aprendió al investigar ataques contra defensores de derechos humanos mexicanos. Los investigadores concluyen que NSO Group, llamado «hackers mercenarios» por Apple, ha hecho un amplio uso de al menos tres exploits de cero clic en los sistemas operativos iPhone de Apple contra objetivos de la sociedad civil en todo el mundo. NSO Group es la infame empresa que creó la herramienta Pegasus utilizada para espiar a las personas.

El uso de estas herramientas de vigilancia en México es problemático, dada la larga historia de abusos a los derechos humanos allí, que se extiende a ejecuciones extrajudiciales y desapariciones forzadas.

Los exploits de Citizen Labs se utilizaron contra los defensores de los derechos humanos que representan a las familias de 43 estudiantes secuestrados, y al menos una persona atacada parece haber sido atacada con el software espía NSO Group en numerosas ocasiones, afirma el informe.

La investigación identifica tres ataques, denominados «PWNYOURHOME», «FINDMYPW» y «LATENTIMAGE». También parece que NSO Group está participando en mecanismos de ataque cada vez más complejos a medida que intenta subvertir los objetivos de la sociedad civil en todo el mundo.

Por ejemplo, PWNYOURHOME era un exploit de dos pasos sin clic en el que cada paso apunta a un proceso diferente en el iPhone. El primer paso dirigido a HomeKit; el segundo iMessage dirigido. Los investigadores de seguridad compartieron sus hallazgos con Apple y la compañía emitió mejoras de seguridad críticas para HomeKit en iOS 16.3.1.

Los mercenarios quieren esconderse

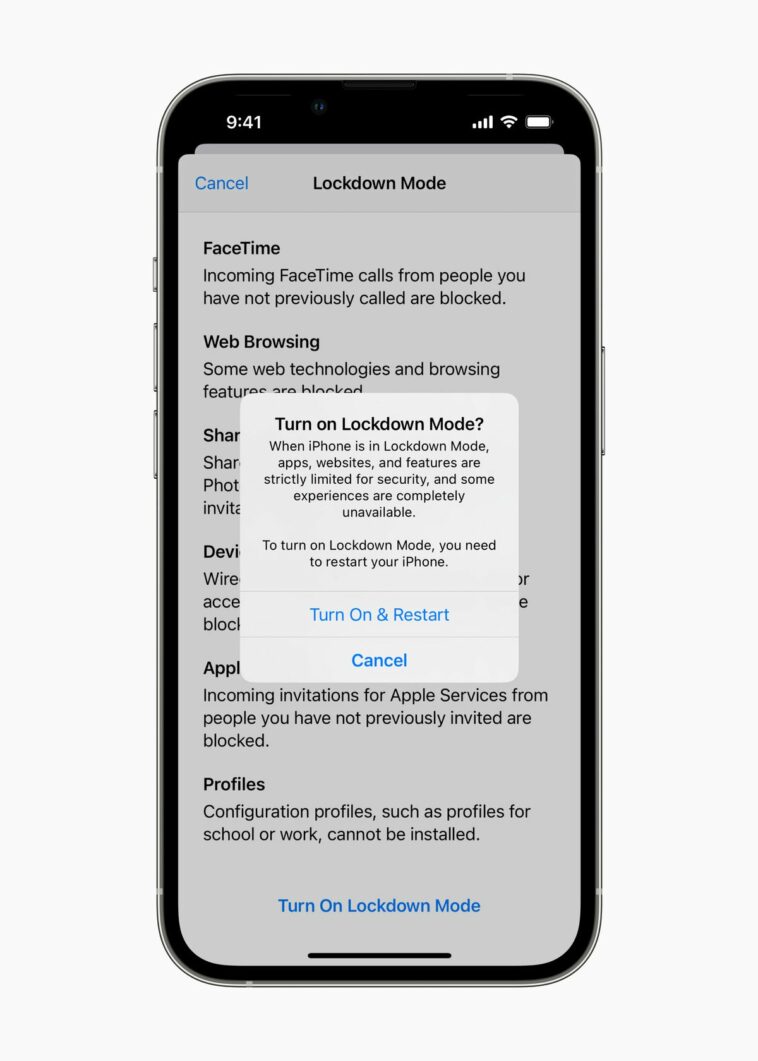

Modo de bloqueo parece proporcionar una protección bastante eficaz contra tales vulnerabilidades. Citizen Lab dice que los dispositivos en ese modo inicialmente recibieron advertencias si el truco PWNYOURHOME se usó contra el dispositivo, aunque este ya no es el caso, lo que ilustra la constante batalla del gato y el ratón entre los proveedores de plataformas y los grupos criminales mercenarios adinerados.

Los investigadores advierten:

“Seguimos observando lo que interpretamos como esfuerzos concertados por parte de NSO Group para evadir la detección mediante los métodos implementados por los investigadores. Por ejemplo, a diferencia de las versiones anteriores de Pegasus, las versiones implementadas en 2022 parecen eliminar más a fondo los datos de varios archivos de registro de iPhone, en un aparente intento de impedir que los investigadores comprendan la naturaleza de las vulnerabilidades explotadas para comprometer los teléfonos y evadir detección.»

Qué hacer para protegerse

Es preocupante, aunque quizás no sorprendente, la medida en que NSO Group y otros proveedores de vigilancia como servicio continúan viendo cómo se utilizan sus hazañas contra los defensores de los derechos humanos. También es preocupante que el grupo esté evolucionando sus ataques hacia ataques de varios pasos.

En respuesta, Citizen Lab alienta a los desarrolladores a pensar más profundamente sobre la seguridad de los dispositivos y a «tratar toda la superficie accesible a través de un solo identificador como una sola superficie». En tecnología, al igual que en el mundo real, nadie está a salvo hasta que todos estén a salvo. .

Otra recomendación es continuar ofuscando los dispositivos para que sean difíciles de seguir y para que sea aún más difícil para los atacantes ejecutar código arbitrario en ellos. “Recomendamos encarecidamente a todos los usuarios en riesgo que habiliten el modo de bloqueo en sus dispositivos Apple. Si bien la función tiene un costo de usabilidad, creemos que el costo puede verse compensado por el mayor costo incurrido por los atacantes», dijo Citizen Lab.

Los piratas informáticos mercenarios amorales como NSO Group siguen siendo una gran amenaza para las empresas y la sociedad civil dondequiera que se utilicen sus herramientas. El hecho inconveniente de tales exploits es que estas herramientas finalmente están disponibles en la web oscura y, una vez que lo hacen, amenazan a todos los usuarios. NSO Group no es único. Israel parece haber generado varios de estos grupos, incluido el más secreto QuaDream que fue expuesto la semana pasada.

También es un hecho que Apple está trabajando muy duro para proteger a los usuarios contra este tipo de ataques. Un El portavoz de Apple prometió“Nuestros equipos de seguridad en todo el mundo continuarán trabajando incansablemente para avanzar en el modo de bloqueo y fortalecer las protecciones de seguridad y privacidad en iOS”.

Con esto en mente, el paso más apropiado es asegurarse de que usted y sus colegas instalen los parches de seguridad de Apple tan pronto como estén disponibles.

Si usted es una persona de alto riesgo que cree que puede ser atacada, debe usar el modo de bloqueo, ya que el costo y las consecuencias de ser atacado pueden superar con creces los inconvenientes. Después de todo, el riesgo de tales ataques es que los datos extraídos de los dispositivos de las personas pueden ser objeto de abuso, utilizados para crear una ventaja comercial desleal e incluso pueden provocar la pérdida de vidas.

Esta es una industria que necesita ser controlada.

Por favor sígueme en Mastodonteo únete a mí en el Bar y parrilla de AppleHolic y Discusiones de Apple grupos en MeWe.

Derechos de autor © 2023 IDG Communications, Inc.