Hoy, anunciamos la disponibilidad general de Microsoft Defender Experts for Hunting para ayudar a las organizaciones y a sus empleados de ciberseguridad con la búsqueda proactiva de amenazas.

Defender Experts for Hunting se creó para clientes que tienen un centro de operaciones de seguridad sólido pero quieren que Microsoft los ayude a cazar amenazas de manera proactiva utilizando los datos de Microsoft Defender. Defender Experts for Hunting es un servicio proactivo de búsqueda de amenazas que va más allá del endpoint para buscar entre endpoints, Microsoft Office 365, aplicaciones en la nube e identidad. Nuestros expertos investigarán todo lo que encuentren y luego entregarán la información de alerta contextual junto con las instrucciones de corrección para que pueda responder rápidamente. Nuestros defensores expertos para la caza vídeo explicativo lo guía a través de cómo funciona.

Las capacidades incluyen:

- Caza y análisis de amenazas—Defender Experts profundiza en la exposición de amenazas avanzadas e identifica el alcance y el impacto de la actividad maliciosa asociada con adversarios humanos o ataques directos al teclado.

- Notificaciones de expertos de Defender—Las notificaciones se muestran como incidentes en Microsoft 365 Defender, lo que ayuda a mejorar la respuesta a incidentes de sus operaciones de seguridad con información específica sobre el alcance y el método de entrada.

- Expertos bajo demanda—Haga clic en el botón «Preguntar a los expertos en defensa» en el portal de Microsoft 365 Defender para obtener asesoramiento experto sobre las amenazas a las que se enfrenta su organización. Puede solicitar ayuda sobre un incidente específico, un actor del estado-nación o un vector de ataque.

- IA entrenada por cazadores—Defender Experts comparte su aprendizaje con las herramientas automatizadas que utilizan para mejorar el descubrimiento y la priorización de amenazas.

- Informes—Un informe interactivo que resume lo que cazamos y lo que encontramos.

Bridgewater Associates, el fondo de cobertura más grande del mundo y uno de los primeros clientes de Microsoft en implementar un marco Zero Trust, ayudó a Microsoft a desarrollar Defender Experts for Hunting, contribuyendo con décadas de conocimiento sobre cómo mantener la propiedad intelectual y los datos de inversión seguros. La empresa ahora utiliza Defender Experts for Hunting para ampliar sus equipos de seguridad y que puedan concentrarse en los problemas de seguridad más complejos e inmediatos. Igor Tsyganskiy, director de tecnología de Bridgewater Associates, cree en trabajar juntos para protegerse mutuamente de las amenazas.

“La ciberseguridad es un área cooperativa más que competitiva”, dijo. “Se necesita un pueblo para mantenernos a todos más seguros… Vivimos en un mundo digital que está completamente interconectado, y protegernos de manera singular, por separado, no va a funcionar”.

Más amenazas, insuficientes defensores

Los adversarios modernos están bien organizados y poseen habilidades y recursos que pueden desafiar incluso a las organizaciones sin funciones abiertas de ciberseguridad. Estos adversarios también son implacables. Microsoft Security bloqueó más de 9600 millones de amenazas de malware y más de 35700 millones de correos electrónicos maliciosos y de suplantación de identidad en 2021. Han ampliado su enfoque de ataque desde los puntos finales hasta la identidad, las aplicaciones en la nube y el correo electrónico.

Cada día es más difícil para las organizaciones crear y mantener un equipo de seguridad completo, y mucho menos uno con el conjunto de habilidades en constante expansión necesario para satisfacer la gama de demandas de seguridad actuales. La búsqueda proactiva de amenazas, una de las mejores formas de identificar y responder a las amenazas de seguridad, requiere mucho tiempo y la mayoría de los equipos de seguridad están demasiado ocupados con la clasificación de alertas y los esfuerzos de mejora de la postura de seguridad como para dedicar tiempo a la búsqueda proactiva.

Además, las organizaciones luchan por contratar a los mejores talentos en seguridad, lo que es más importante que nunca, ya que se espera que el ciberdelito le cueste al mundo 10,5 billones de dólares al año para 2025 (un aumento del 75 % con respecto a los 6 billones de dólares de 2021).1 Con uno de cada tres trabajos de seguridad en los Estados Unidos, los empleados de seguridad cibernética a menudo se enfrentan a enormes cargas de trabajo una vez que son contratados. Como resultado, la detección promedio de una brecha se ha elevado a 287 días a medida que la cantidad y el impacto de los ataques continúan creciendo.2

La tecnología por sí sola no es suficiente para combatir el cibercrimen

Según Tsyganskiy, muchas empresas no enfrentan ataques de seguridad diarios, pero necesitan una gran experiencia en la búsqueda de amenazas cuando lo hacen.

“Para administrar la seguridad por su cuenta, una empresa debe mantener un equipo muy grande y en crecimiento”, dijo. “Es como tratar de mantener tu propia fuerza policial. Dada la baja frecuencia de los ataques más sofisticados, esta es una loca mala asignación de recursos el 90 por ciento del tiempo”.

Microsoft se encuentra en una posición única para ayudar a los clientes a enfrentar los desafíos de seguridad actuales. Protegemos dispositivos, identidades, aplicaciones y nubes, el tejido fundamental de la vida de nuestros clientes, con la escala completa de nuestras soluciones integrales multinube y multiplataforma. Además, comprendemos los desafíos de seguridad actuales porque vivimos esta lucha todos los días.

Ahora, nuestra experiencia en seguridad es su experiencia en seguridad.

Cómo funciona Microsoft Defender Experts for Hunting

Todos los días en Microsoft, los cazadores de amenazas trabajan junto con sistemas avanzados para analizar miles de millones de señales, en busca de amenazas que puedan afectar a los clientes. Debido al gran volumen de datos, somos meticulosos a la hora de revelar las amenazas sobre las que los clientes deben ser notificados de la forma más rápida y precisa posible.

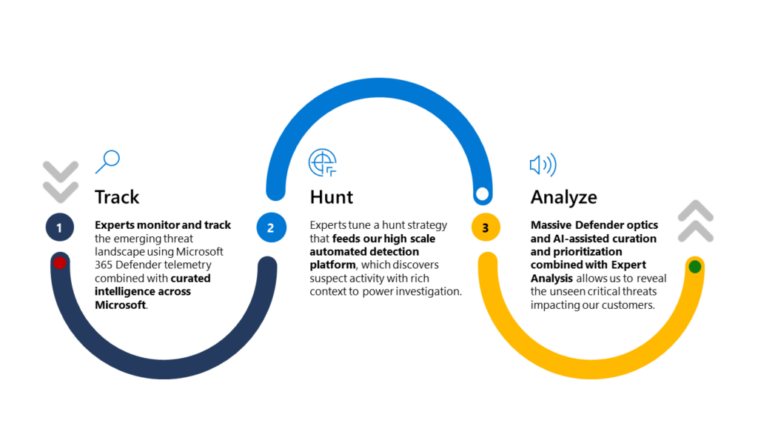

Cómo cazamos:

- Paso 1: los expertos de Microsoft Defender supervisan la telemetría y buscan actividad maliciosa en la plataforma de Microsoft 365 Defender asociada con adversarios humanos o ataques directos al teclado.

- Paso 2: si se determina que una amenaza es válida, los analistas realizan una investigación profunda, aprovechan el aprendizaje automático y recopilan detalles de la amenaza, incluido el alcance y el método de entrada, para ayudar a proteger los puntos finales, el correo electrónico, las aplicaciones en la nube y las identidades de su organización.

- Paso 3: Nuestro sistema de IA y los cazadores humanos priorizan las señales de amenaza. Las notificaciones de expertos de Defender aparecen en Microsoft 365 Defender, lo alertan sobre la amenaza y comparten los detalles de la amenaza.

Empezar

Para comenzar su viaje proactivo de búsqueda de amenazas con Expertos de Microsoft Defender para la cazapor favor completar el formulario de interés del cliente para solicitar un seguimiento de nuestro equipo de campo. Para obtener más información, visite la página del producto Defender Experts for Hunting, descargar la hoja de datos, o ver un video corto.

Para obtener más información sobre las soluciones de seguridad de Microsoft, visite nuestro sitio web. Marque el blog de seguridad para mantenerse al día con nuestra cobertura de expertos en asuntos de seguridad. Además, síguenos en @MSFTSecurity para conocer las últimas noticias y actualizaciones sobre ciberseguridad.

1El cibercrimen le costará al mundo 10,5 billones de dólares anuales para 2025, Steve Morgan. 13 de noviembre de 2020.

2Costo de un informe de violación de datos 2021, IBM. 2021.