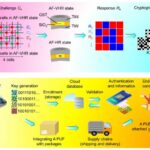

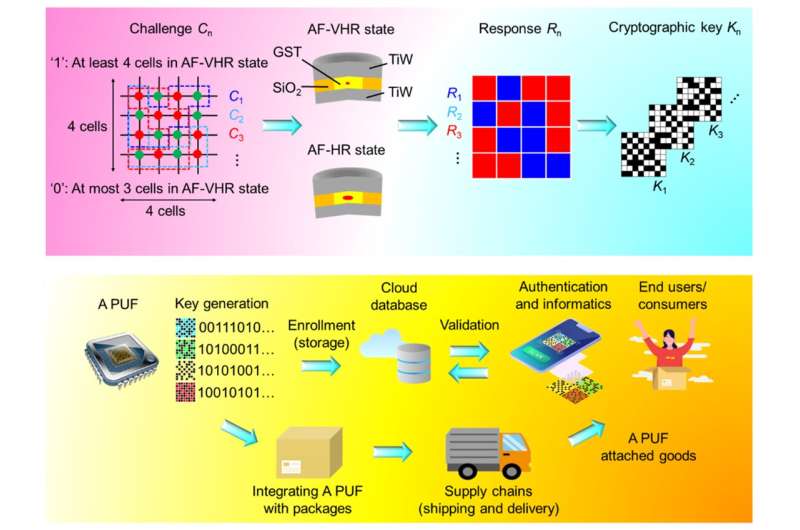

Gráfico de los nuevos tipos de PUF que se pueden diseñar utilizando el material de cambio de fase (PCM), basado en el cambio reversible entre el estado vítreo amorfo y el estado cristalino ordenado de una capa de calcogenuro, junto con la detección de diferentes estados amorfos depositados. mostrando un gran contraste en las propiedades eléctricas y ópticas (panel superior). Esquema del concepto de autenticación del producto (panel inferior). Crédito: Universidad de Tecnología y Diseño de Singapur

A medida que más y más datos se comparten y almacenan digitalmente, la cantidad de filtraciones de datos que se producen en todo el mundo va en aumento. Los científicos están explorando nuevas formas de asegurar y proteger los datos de los ataques cibernéticos cada vez más sofisticados.

Los investigadores han desarrollado un nuevo tipo de dispositivo de seguridad de hardware reconfigurable, escalable y de bajo consumo con alta resistencia a los ataques de IA utilizando materiales de cambio de fase. Esta investigación está dirigida por el profesor asistente Desmond Loke de la Universidad de Tecnología y Diseño de Singapur (SUTD), y el estudio se publica en ciencia avanzada.

El Dr. Loke dijo: «Desarrollamos un dispositivo de seguridad de hardware novedoso que eventualmente se puede implementar para proteger los datos en todos los sectores e industrias, ya que las infracciones en los datos privados han ido en constante aumento».

El dispositivo, conocido como función física no clonable (PUF, por sus siglas en inglés), es un nuevo tipo de PUF de cambio de fase que es escalable, más eficiente desde el punto de vista energético y seguro contra ataques de IA en comparación con las PUF de silicio tradicionales. Esto se debe a las propiedades eléctricas y físicas de los materiales de cambio de fase, junto con el proceso de fabricación.

El equipo de investigación de SUTD fabricó un grupo de dispositivos de cambio de fase, que cambian de forma reversible entre el estado amorfo vítreo y el estado ordenado cristalino. Luego utilizaron la variación en la conductancia eléctrica del dispositivo para construir el PUF debido a la aleatoriedad inherente que surge del proceso de fabricación, que no se muestra en los dispositivos convencionales basados en silicio.

Los investigadores modelaron las características de los dispositivos de cambio de fase reales para generar una simulación de muchas PUF basadas en el cambio de fase. El Dr. Loke y su equipo utilizaron el aprendizaje automático, un método que permite a la IA estudiar un sistema y encontrar nuevos patrones, para probar la seguridad de la PUF. Para examinar si la IA podría usar este entrenamiento para hacer predicciones sobre la clave cifrada y revelar las inseguridades del sistema, los investigadores entrenaron a la IA con los datos de simulación de PUF de cambio de fase.

El Dr. Loke agregó: «Los humanos normales no pueden desarrollar un modelo a partir de una gran cantidad de datos, pero las redes neuronales sí. También descubrimos que no era posible aprender el proceso de encriptación y que la IA no podía desarrollar un modelo para descifrar el PUF de cambio de fase».

Como los piratas informáticos potenciales no pueden usar la clave «robada» para aplicar ingeniería inversa a un dispositivo para uso futuro, la resistencia a los ataques de aprendizaje automático hace que la PUF sea más segura. La PUF de cambio de fase también puede crear una nueva clave inmediatamente a través del modo de reconfiguración si la clave es pirateada.

El PUF de cambio de fase podría usarse en una variedad de aplicaciones con estas características, junto con la capacidad de operar a altas temperaturas. La investigación futura puede allanar el camino para su uso en dispositivos domésticos, dispositivos electrónicos imprimibles y flexibles y otros dispositivos.

Shao-Xiang Go et al, Funciones no clonables físicas memristivas de cambio de fase casi ideal ultrarrápidas impulsadas por variaciones de estado amorfo, ciencia avanzada (2022). DOI: 10.1002/advs.202204453

Citación: Los investigadores desarrollan una clave de cambio de fase para la seguridad del nuevo hardware (2022, 18 de noviembre) consultado el 18 de noviembre de 2022 en https://techxplore.com/news/2022-11-phase-change-key-hardware.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, ninguna parte puede reproducirse sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.