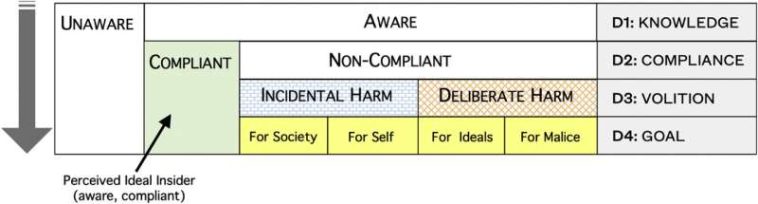

Dimensiones (Di) utilizadas por VISTA para clasificar las amenazas internas. Crédito: Información y Gestión (2023). DOI: 10.1016/j.im.2023.103877

¿Eres una rana falible o una urraca que se porta mal? ¿Quizás te sientes más como una marioneta sin poder? Cuando se trata de la «amenaza interna» que representa para la ciberseguridad de una organización, cada empleado cae en una de siete categorías, según un investigador de la Universidad de Strathclyde.

Las categorías han sido desarrolladas por la Dra. Karen Renaud, lectora del Departamento de Informática y Ciencias de la Información, en colaboración con colegas de la Universidad Estatal de Mississippi, la Universidad Charles Sturt y la Universidad de Abertay.

Fueron creados como parte de un marco para ayudar a las organizaciones a identificar y abordar mejor las amenazas internas: empleados que, sin saberlo o deliberadamente, pueden causar una violación dañina de computadoras, software u otros sistemas de información.

Estrategias practicas

El marco identifica siete categorías de amenazas internas, cada una de las cuales refleja comportamientos distintos, y ofrece estrategias prácticas para mitigar estos riesgos:

- Dodo felizmente ignorante: empleados que desconocen los riesgos de seguridad y que pueden exponer involuntariamente a las organizaciones a amenazas. Mitigación: Reentrenamiento y educación para crear conciencia y promover prácticas seguras.

- Rana Falible: Personal vulnerable a errores debido a fatiga, estrés o manipulación. Mitigación: brindar apoyo, abordar el agotamiento y fomentar la comprensión de su papel fundamental en el mantenimiento de la seguridad.

- Marioneta sin poder: individuos limitados por procesos rígidos y no preparados para nuevas amenazas, como las que plantea la IA generativa. Mitigación: Reducir la dependencia de sistemas inflexibles basados en reglas y equipar al personal para manejar desafíos novedosos.

- Delfín denunciante: Empleados con una fuerte orientación moral que exponen comportamientos poco éticos. Mitigación: Fomentar prácticas éticas y mantener canales de denuncia confidenciales para abordar los problemas internamente.

- Urraca que se porta mal: Personal impulsado por la curiosidad o la insatisfacción que salta las medidas de seguridad. Mitigación: monitorear los comportamientos y garantizar que los empleados sean examinados y apoyados minuciosamente.

- Hormiga ideóloga: individuos que se dejan llevar por la ideología y actúan deliberadamente para robar secretos vitales o se proponen dañar organizaciones con fines ideológicos. Mitigación: Asegúrese de que las personas sean examinadas minuciosamente antes de ser empleadas y supervise el comportamiento de los empleados.

- Mamba maliciosa: personas que buscan dañar su organización, a menudo como represalia. Mitigación: implementar controles de acceso técnicos, monitorear las actividades de los empleados y fomentar una cultura laboral positiva para desalentar las represalias.

Las categorías fueron creadas en base a investigaciones publicadas en Información y Gestión y Fraude informático y seguridaduna extensa revisión de la literatura y una encuesta a altos ejecutivos de empresas para informar sobre las mitigaciones que se alinean con cada tipo diferente de amenaza interna.

Importancia extrema

Una encuesta de 2020 realizada por la empresa de software Bitglass encontró que el 61% de las empresas que respondieron habían sufrido una amenaza interna en los 12 meses anteriores, mientras que un informe de 2022 de la empresa de ciberseguridad Kaspersky encontró que el 22% de las filtraciones de datos fueron causadas por empleados.

El Dr. Renaud dijo: «La dependencia de la sociedad de las computadoras y los datos hace que la ciberseguridad sea de suma importancia hoy en día, y los gobiernos y las empresas se enfrentan a un aluvión cada vez mayor de amenazas.

«Estas amenazas pueden provenir de piratas informáticos maliciosos, pero también pueden originarse desde el interior de una organización, desde el personal que tiene acceso legítimo a todos los datos y sistemas internos.

«La categorización que hemos desarrollado tiene como objetivo ayudar a las organizaciones a comprender los diferentes tipos de amenazas internas y las acciones que pueden tomar para reducirlas».

El marco subraya la importancia de combinar estrategias centradas en los empleados con medidas técnicas, como controles de acceso y monitoreo, para mejorar la resiliencia organizacional contra amenazas internas.

Más información:

Karen Renaud et al, El ‘zoológico’ de amenazas internas, Fraude informático y seguridad (2024). DOI: 10.12968/S1361-3723(24)70019-0

Karen Renaud et al, VISTA: Una taxonomía inclusiva de amenazas internas, con estrategias de mitigación, Información y Gestión (2023). DOI: 10.1016/j.im.2023.103877

Citación: Las ‘amenazas internas’ a la ciberseguridad se dividen en siete categorías, dice el investigador (2024, 12 de diciembre) obtenido el 12 de diciembre de 2024 de https://techxplore.com/news/2024-12-cybersecurity-insider-threats-fall-categories.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, ninguna parte puede reproducirse sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.

GIPHY App Key not set. Please check settings