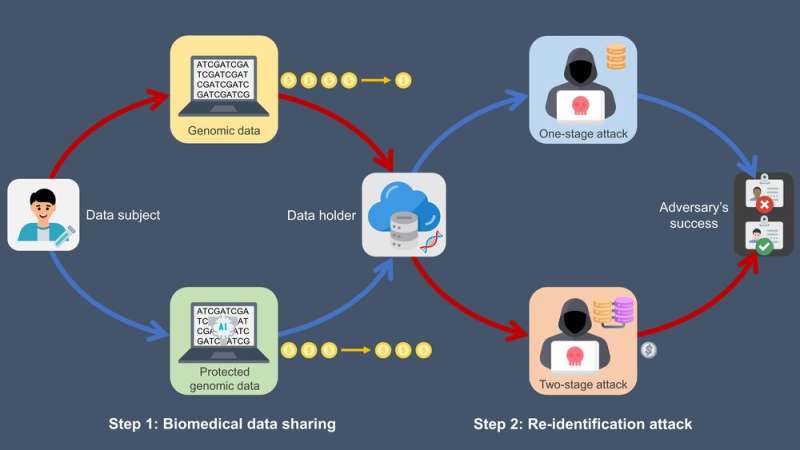

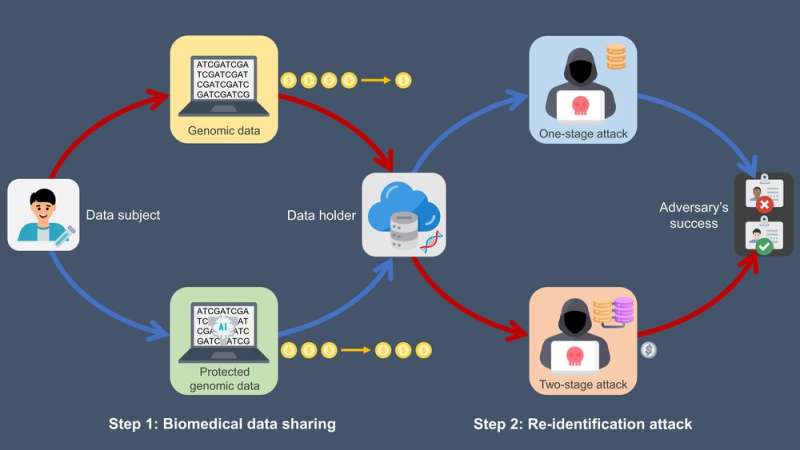

Los datos genómicos mal protegidos atacados por alguien con acceso a múltiples fuentes de datos (ruta roja) son los que corren mayor riesgo, mientras que los datos genómicos mejor protegidos atacados por alguien sin acceso a otras fuentes (ruta azul) son los que menos riesgo corren. Crédito: Centro Médico de la Universidad de Vanderbilt, CC BY-ND 4.0

La teoría de juegos, que intenta predecir cómo el comportamiento de los competidores influye en las decisiones que toman los otros jugadores, puede ayudar a los investigadores a encontrar las mejores formas de compartir datos biomédicos mientras protege el anonimato de las personas que aportan los datos frente a los piratas informáticos.

La investigación biomédica moderna, como la Cohorte Cohorte Nacional COVID y el Proyecto Genoma Personal, requiere grandes cantidades de datos que son específicos de las personas. Hacer que los conjuntos de datos detallados estén disponibles públicamente sin violar la privacidad de nadie es un desafío crítico para proyectos como estos.

Para hacerlo, muchos programas que recopilan y difunden datos genómicos oscurecen la información personal en los datos que podrían explotarse para volver a identificar a los sujetos. Aun así, es posible que los datos residuales puedan usarse para rastrear información personal de otras fuentes, que podrían correlacionarse con los datos biomédicos para descubrir las identidades de los sujetos. Por ejemplo, comparar los datos de ADN de alguien con bases de datos de genealogía públicas como Ancestry.com a veces puede dar el apellido de la persona, que se puede utilizar junto con datos demográficos para rastrear la identidad de la persona a través de motores de búsqueda de registros públicos en línea como PeopleFinders.

Nuestro grupo de investigación, el Centro de privacidad e identidad genética en entornos comunitarios, ha desarrollado métodos para ayudar a evaluar y mitigar los riesgos de privacidad en el intercambio de datos biomédicos. Nuestros métodos se pueden utilizar para proteger varios tipos de datos, como datos demográficos personales o secuencias del genoma, de ataques al anonimato.

Nuestro trabajo más reciente utiliza un juego de líder-seguidor de dos jugadores para modelar las interacciones entre un sujeto de datos y un usuario de datos potencialmente malintencionado. En este modelo, el interesado se mueve primero y decide qué datos compartir. Luego, el adversario se mueve a continuación, decidiendo si atacar en función de los datos compartidos.

El uso de la teoría de juegos para evaluar enfoques para compartir datos implica calificar cada estrategia tanto en la privacidad como en el valor de los datos compartidos. Las estrategias implican compensaciones entre omitir u ocultar partes de los datos para proteger las identidades y mantener los datos lo más útiles posible.

La estrategia óptima permite que el interesado comparta la mayor cantidad de datos con el menor riesgo. Sin embargo, encontrar la estrategia óptima es un desafío, porque los datos de secuenciación del genoma tienen muchas dimensiones, lo que hace que no sea práctico buscar exhaustivamente todas las posibles estrategias de intercambio de datos.

Para superar este problema, desarrollamos algoritmos de búsqueda que centran la atención en un pequeño subconjunto de estrategias que es más probable que contengan la estrategia óptima. Demostramos que nuestro método es el más efectivo considerando tanto la utilidad de los datos para el público como la privacidad del interesado.

El peor de los casos, donde un atacante tiene capacidades ilimitadas y no tiene aversión a las pérdidas financieras, a menudo es extremadamente improbable. Sin embargo, los administradores de datos a veces se enfocan en estos escenarios, lo que puede llevarlos a sobrestimar el riesgo de reidentificación y compartir sustancialmente menos datos de los que podrían hacerlo de manera segura.

El objetivo de nuestro trabajo es crear un enfoque sistemático para razonar sobre los riesgos que también da cuenta del valor de los datos compartidos. Nuestro enfoque basado en juegos no solo proporciona una estimación más realista del riesgo de reidentificación, sino que también encuentra estrategias de intercambio de datos que pueden lograr el equilibrio adecuado entre la utilidad y la privacidad.

Los administradores de datos utilizan técnicas criptográficas a proteger datos biomédicos. Otros enfoques incluyen agregar ruido a los datos y ocultando datos parciales.

Este trabajo se basa en nuestros estudios anteriores, que fueron pioneros en el uso de la teoría de juegos para evaluar la riesgo de reidentificación dentro de los datos de salud y proteger contra ataques de identidad en datos genómicos. Nuestro estudio actual es el primero en considerar un ataque en el que el atacante puede acceder a múltiples recursos y combinarlos de manera escalonada.

Ahora estamos trabajando para expandir nuestro enfoque basado en juegos para modelar la incertidumbre y la racionalidad de un jugador. También estamos trabajando para dar cuenta de entornos que constan de múltiples proveedores de datos y múltiples tipos de destinatarios de datos.

Este artículo se vuelve a publicar de La conversación bajo una licencia Creative Commons. Leer el artículo original.![]()

Citación: La mejor manera de proteger los datos biomédicos personales de los piratas informáticos podría ser tratar el problema como un juego (2021, 16 de diciembre) recuperado el 24 de diciembre de 2021 de https://techxplore.com/news/2021-12-personal-biomedical-hackers -problem-game.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con el propósito de estudio o investigación privada, ninguna parte puede ser reproducida sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.