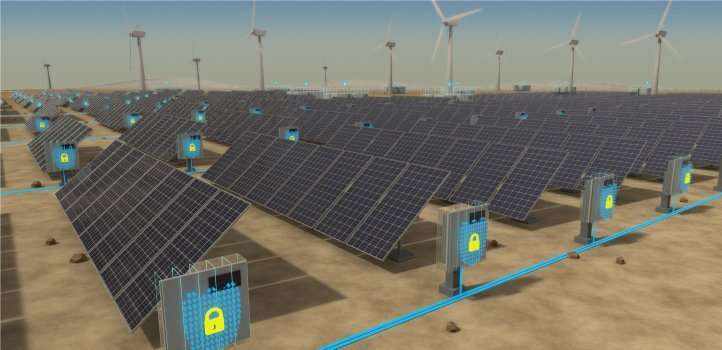

Los sistemas de energía renovable a pequeña escala pueden ser vulnerables a los ciberataques. Un equipo de investigadores de KAUST ha ideado un método para proteger esta infraestructura crítica utilizando mecanismos de detección de malware basados en hardware de bajo costo. Crédito: KAUST; Heno Hwang

Una pieza de hardware económica integrada con controladores de paneles solares puede proteger las redes eléctricas aisladas de los ataques cibernéticos.

Una ventaja de los sistemas de energía renovable a pequeña escala es que se pueden organizar en redes que funcionan independientemente de la red eléctrica principal cuando sea necesario. Ahora, los investigadores de KAUST están desarrollando formas ingeniosas de proteger estas redes, conocidas como microrredes, de los ataques cibernéticos.

«Las microrredes son pequeñas ‘islas de energía’ que pueden proporcionar electricidad para servicios críticos, como atención médica, alimentos y agua, durante emergencias», explica Ioannis Zografopoulos, quien realizó la investigación con Charalambos Konstantinou en KAUST y colaboradores de la Universidad de Texas en Dallas, EE. UU. Sin embargo, la relativa simplicidad y el aislamiento de las microrredes las convierte en objetivos atractivos para los ataques cibernéticos destinados a afectar a las comunidades.

En sus últimos esfuerzos para mejorar la seguridad de la microrred, el equipo empleó contadores de rendimiento de hardware (HPC): registros especiales que están integrados en la mayoría de las computadoras para monitorear eventos, como cuántas veces se ha ejecutado un determinado comando.

«Los HPC se usaron originalmente con fines de creación de perfiles o para identificar cuellos de botella dentro del código», dice Zografopoulos. «Sin embargo, hemos utilizado HPC para detectar patrones de código que indican la ejecución de código malicioso en nuestros dispositivos: específicamente, los controladores integrados de los inversores solares que convierten la salida de los paneles solares fotovoltaicos en energía utilizable para los consumidores».

Los controladores de los inversores solares no vienen equipados con HPC, por razones de costo. Zografopoulos y sus colaboradores desarrollaron HPC a medida que podían monitorear los comandos que se producían dentro de los inversores, sin interferir en su trabajo principal de convertir la energía solar en electricidad. Fundamentalmente, el equipo agregó una capa adicional de seguridad al incluir clasificadores de series temporales; estos son algoritmos que correlacionan combinaciones de comandos potencialmente maliciosas con la secuencia de tiempo de los eventos de disparo de HPC.

«Podemos detectar malware en controladores de inversores con una precisión de más del 97 por ciento usando un clasificador entrenado en un solo HPC personalizado», dice Zografopoulos. «Esto cumple con nuestro objetivo original de una contramedida de defensa de bajo costo y baja complejidad».

El equipo también simuló ataques de malware en una réplica del sistema de distribución urbana canadiense, que contiene cuatro generadores distribuidos basados en inversores. Su sistema HPC pudo detectar inestabilidades de voltaje, corriente y frecuencia que podrían provocar daños en el equipo o interrupciones de la electricidad.

«La conclusión principal de nuestro estudio es que los controladores integrados pueden equiparse con mecanismos de detección de malware (HPC) basados en hardware que no agregan complejidad ni requieren recursos computacionales adicionales», dice Zografopoulos. «Las instalaciones de KAUST nos permitieron evaluar nuestra metodología en el laboratorio utilizando controladores de inversores reales y simular los impactos potenciales de los ataques cibernéticos».

Los hallazgos se publican en Informes de energía.

Ioannis Zografopoulos et al, Detección basada en series temporales y análisis de impacto de ataques de firmware en microrredes, Informes de energía (2022). DOI: 10.1016/j.egyr.2022.08.270

Citación: Hardware simple para defenderse contra los ataques de microredes (25 de noviembre de 2022) consultado el 25 de noviembre de 2022 en https://techxplore.com/news/2022-11-simple-hardware-defend-microgrid.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, ninguna parte puede reproducirse sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.