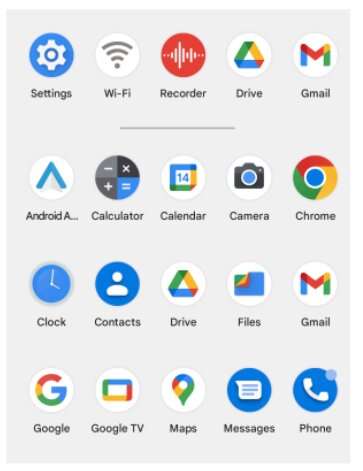

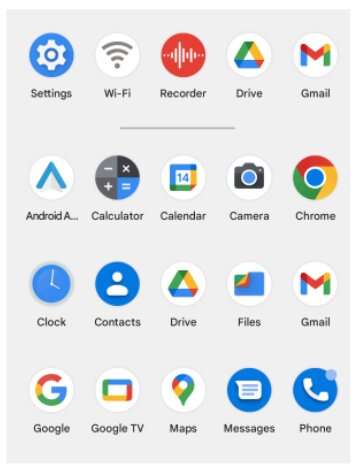

Este iniciador de aplicaciones en un teléfono Androip muestra íconos de aplicaciones: la aplicación Spyhuman se instaló como el ícono WiFi aparentemente inocuo. ¿Qué son las aplicaciones de spyware? Las aplicaciones de spyware se ejecutan de forma subrepticia en un dispositivo, la mayoría de las veces sin que el propietario del dispositivo lo sepa. Recopilan una variedad de información confidencial, como ubicación, mensajes de texto y llamadas, así como audio y video. Algunas aplicaciones incluso pueden transmitir audio y video en vivo. Toda esta información se entrega a un abusador a través de un portal de spyware en línea. Crédito: Escuela de Ingeniería Jacobs/Universidad de California en San Diego

Las aplicaciones de spyware para teléfonos inteligentes que permiten a las personas espiarse entre sí no solo son difíciles de notar y detectar, sino que también filtrarán fácilmente la información personal confidencial que recopilan, dice un equipo de científicos informáticos de Nueva York y San Diego.

Si bien se comercializan públicamente como herramientas para monitorear a niños menores de edad y empleados que usan el equipo de su empleador, los abusadores también usan con frecuencia aplicaciones de software espía para espiar de manera encubierta a un cónyuge o pareja.

Estas aplicaciones requieren poca o ninguna experiencia técnica por parte de los abusadores; ofrecer instrucciones de instalación detalladas; y solo necesitan acceso temporal al dispositivo de la víctima. Después de la instalación, registran de forma encubierta las actividades del dispositivo de la víctima, incluidos mensajes de texto, correos electrónicos, fotos o llamadas de voz, y permiten a los abusadores revisar esta información de forma remota a través de un portal web.

El software espía se ha convertido en un problema cada vez más grave. En un estudio reciente de Norton Labs, la cantidad de dispositivos con aplicaciones de spyware en los Estados Unidos aumentó un 63 % entre septiembre de 2020 y mayo de 2021. Un informe similar de Avast en el Reino Unido registró un sorprendente aumento del 93 % en el uso de spyware. aplicaciones durante un período similar.

Si desea saber si su dispositivo ha sido infectado por una de estas aplicaciones, debe consultar su panel de privacidad y la lista de todas las aplicaciones en la configuración, dice el equipo de investigación.

«Este es un problema de la vida real y queremos crear conciencia para todos, desde las víctimas hasta la comunidad investigadora», dijo Enze Alex Liu, primer autor del artículo No Privacy Among Spies: Assessing the Functionality and Insecurity of Consumer Android Spyware Aplicaciones y un doctorado en ciencias de la computación. estudiante de la Universidad de California San Diego.

Liu y el equipo de investigación presentarán su trabajo en la Simposio sobre tecnologías de mejora de la privacidad en el verano de 2023 en Suiza.

Los investigadores realizaron un análisis técnico en profundidad de 14 aplicaciones de spyware líderes para teléfonos Android. Si bien Google no permite la venta de dichas aplicaciones en su tienda de aplicaciones Google Play, los teléfonos Android comúnmente permiten que dichas aplicaciones invasivas se descarguen por separado a través de la Web. El iPhone, en comparación, no permite tal «carga lateral» y, por lo tanto, las aplicaciones de spyware para el consumidor en esta plataforma tienden a tener capacidades mucho más limitadas y menos invasivas.

¿Qué son las aplicaciones de spyware?

Las aplicaciones de spyware se ejecutan de forma subrepticia en un dispositivo, la mayoría de las veces sin que el propietario del dispositivo lo sepa. Recopilan una variedad de información confidencial, como ubicación, mensajes de texto y llamadas, así como audio y video. Algunas aplicaciones incluso pueden transmitir audio y video en vivo. Toda esta información se entrega a un abusador a través de un portal de spyware en línea.

Las aplicaciones de software espía se comercializan directamente al público en general y son relativamente baratas, por lo general entre $30 y $100 por mes. Son fáciles de instalar en un teléfono inteligente y no requieren conocimientos especializados para implementarlos u operarlos. Pero los usuarios deben tener acceso físico temporal al dispositivo de su objetivo y la capacidad de instalar aplicaciones que no están en las tiendas de aplicaciones preaprobadas.

¿Cómo recopilan datos las aplicaciones de spyware?

Los investigadores descubrieron que las aplicaciones de software espía utilizan una amplia gama de técnicas para registrar datos de forma subrepticia. Por ejemplo, una aplicación usa un navegador invisible que puede transmitir video en vivo desde la cámara del dispositivo a un servidor de spyware. Las aplicaciones también pueden grabar llamadas telefónicas a través del micrófono del dispositivo, a veces activando la función de altavoz con la esperanza de capturar también lo que dicen los interlocutores.

Varias aplicaciones también aprovechan las funciones de accesibilidad en los teléfonos inteligentes, diseñadas para leer lo que aparece en la pantalla para usuarios con problemas de visión. En Android, estas funciones permiten que el software espía registre las pulsaciones de teclas, por ejemplo.

Los investigadores también encontraron varios métodos que usan las aplicaciones para ocultarse en el dispositivo objetivo.

Por ejemplo, las aplicaciones pueden especificar que no aparecen en la barra de inicio cuando se abren inicialmente. Los íconos de aplicaciones también se hacen pasar por «Wi-Fi» o «Servicio de Internet».

Cuatro de las aplicaciones de software espía aceptan comandos a través de mensajes SMS. Dos de las aplicaciones que analizaron los investigadores no verificaron si el mensaje de texto provenía de su cliente y ejecutaron los comandos de todos modos. Una aplicación podría incluso ejecutar un comando que podría borrar de forma remota el teléfono de la víctima.

Lagunas en la seguridad de los datos

Los investigadores también estudiaron la seriedad con la que las aplicaciones de software espía protegen los datos confidenciales de los usuarios que recopilan. La respuesta corta es: no muy en serio. Varias aplicaciones de software espía utilizan canales de comunicación no cifrados para transmitir los datos que recopilan, como fotos, textos y ubicación. Solo cuatro de los 14 que estudiaron los investigadores hicieron esto. Esos datos también incluyen las credenciales de inicio de sesión de la persona que compró la aplicación. Toda esta información podría ser recolectada fácilmente por otra persona a través de WiFi.

En la mayoría de las aplicaciones que analizaron los investigadores, los mismos datos se almacenan en URL públicas a las que puede acceder cualquiera que tenga el enlace. Además, en algunos casos, los datos del usuario se almacenan en direcciones URL predecibles que permiten acceder a los datos de varias cuentas con solo cambiar algunos caracteres en las direcciones URL. En un caso, los investigadores identificaron una debilidad de autenticación en un servicio líder de spyware que permitiría que cualquier parte accediera a todos los datos de cada cuenta.

Además, muchas de estas aplicaciones conservan datos confidenciales sin un contrato con el cliente o después de que un cliente haya dejado de usarlas. Cuatro de las 14 aplicaciones estudiadas no eliminan datos de los servidores de spyware, incluso si el usuario eliminó su cuenta o la licencia de la aplicación caducó. Una aplicación captura datos de la víctima durante un período de prueba gratuito, pero solo los pone a disposición del abusador después de que pagó una suscripción. Y si el abusador no obtiene una suscripción, la aplicación conserva los datos de todos modos.

Cómo contrarrestar el software espía

«Nuestra recomendación es que Android debería imponer requisitos más estrictos sobre qué aplicaciones pueden ocultar iconos», escriben los investigadores. «La mayoría de las aplicaciones que se ejecutan en teléfonos Android deberían tener un ícono que aparecería en la barra de inicio».

Los investigadores también descubrieron que muchas aplicaciones de spyware resistieron los intentos de desinstalarlas. Algunos también se reiniciaron automáticamente después de que el sistema Android los detuviera o después de que el dispositivo se reiniciara. «Recomendamos agregar un tablero para monitorear aplicaciones que se iniciarán automáticamente», escriben los investigadores.

Para contrarrestar el software espía, los dispositivos Android usan varios métodos, incluido un indicador visible para el usuario que no se puede descartar mientras una aplicación usa el micrófono o la cámara. Pero estos métodos pueden fallar por varias razones. Por ejemplo, los usos legítimos del dispositivo también pueden activar el indicador del micrófono o la cámara.

«En cambio, recomendamos que todas las acciones para acceder a datos confidenciales se agreguen al panel de privacidad y que los usuarios sean notificados periódicamente sobre la existencia de aplicaciones con una cantidad excesiva de permisos», escriben los investigadores.

Divulgaciones, salvaguardas y próximos pasos

Los investigadores divulgaron todos sus hallazgos a todos los proveedores de aplicaciones afectados. Nadie respondió a las revelaciones antes de la fecha de publicación del artículo.

Para evitar el abuso del código que desarrollaron, los investigadores solo pondrán su trabajo a disposición de los usuarios que lo soliciten y que puedan demostrar que tienen un uso legítimo para él.

El trabajo futuro continuará en la Universidad de Nueva York, en el grupo del profesor asociado Damon McCoy, quien tiene un doctorado en UC San Diego. antiguo alumno. Muchas aplicaciones de software espía parecen estar desarrolladas en China y Brasil, por lo que se necesita un mayor estudio de la cadena de suministro que permita instalarlas fuera de estos países.

«Todos estos desafíos resaltan la necesidad de un conjunto de intervenciones más creativas, diversas y completas por parte de la industria, el gobierno y la comunidad investigadora», escriben los investigadores. «Si bien las defensas técnicas pueden ser parte de la solución, el alcance del problema es mucho mayor. Se debe considerar una gama más amplia de medidas, incluidas las intervenciones de pago de compañías como Visa y Paypal, las medidas enérgicas regulares del gobierno y es posible que se tomen más medidas para hacer cumplir la ley». también será necesario para evitar que la vigilancia se convierta en un bien de consumo».

Más información:

Informe: www.sysnet.ucsd.edu/~voelker/p … s/spyware-pets23.pdf

Citación: Esto es lo que sucede cuando su teléfono lo está espiando (2023, 14 de marzo) recuperado el 14 de marzo de 2023 de https://techxplore.com/news/2023-03-spying.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, ninguna parte puede reproducirse sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.