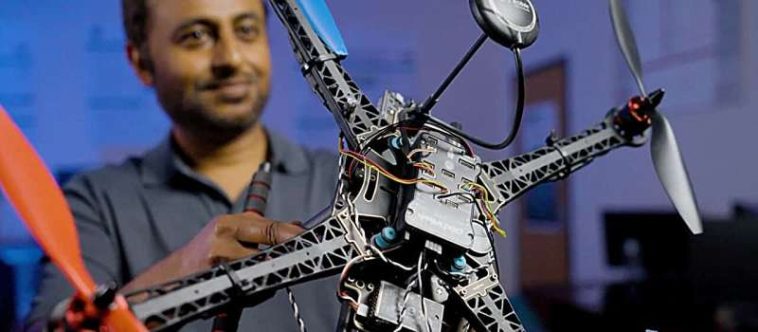

Mohammad Ashiqur Rahman (en la foto) y su grupo de investigación de ciberseguridad en FIU desarrolló Shield, un sistema de defensa en tiempo real contra el secuestro de drones. Crédito: Chris Necuze/Florida International University

Engañado para seguir los comandos de un hacker, un dron es probable que haga cualquier cantidad de cosas. Volar erráticamente. Acelerar. Desacelerar. Colgar suspendido en el aire. Curso inverso. Tome un nuevo curso. Y, más peligrosamente: Crash.

Sin embargo, lo que el dron comprometido no puede hacer es recuperar el control. Perdido en su tarea original, ya sea entregando un paquete, inspeccionando un puente envejecido o monitoreando la salud de los cultivos, la máquina es esencialmente inútil.

En FIU, los investigadores de ciberseguridad han desarrollado una serie de contramedidas para luchar contra la mitad de las adquisiciones hostiles.

Debido a que los drones son esencialmente computadoras voladoras, están sujetos a la misma explotación de software y hardware que sus homólogos fijos. Pero las técnicas actuales de defensa de drones no pueden monitorear todas las vulnerabilidades posibles.

La tecnología de FIU, llamada Shield, es diferente. Al vigilar todo el sistema de control, se acelera en señales sutiles de actividad maliciosa. Luego identifica el tipo de ataque, incluso los más sigilosos que a menudo se deslizan bajo el radar, antes de lanzar un proceso de recuperación específico de ataque. Los hallazgos fueron presentado en la Conferencia Internacional IEEE/IFIP sobre sistemas y redes confiables.

«Sin mecanismos de recuperación sólidos, un dron no puede completar su misión bajo ataques, porque incluso si es posible detectar los ataques, la misión a menudo se termina como un movimiento seguro», dijo Mohammad Ashiqur Rahman, investigador principal y profesor asociado en la Escuela de Cortificación y ciencias de información de la Fundación Knight de la FIU.

«Lo importante de nuestro marco es que ayuda al sistema a recuperarse, por lo que se puede completar la misión».

Salvaguardar la seguridad de los drones pronto puede ser más importante que nunca. Este verano, la Administración Federal de Aviación propuso expandir el uso de drones comerciales en todas las industrias. Desde las entregas de Amazon hasta la agricultura, la FAA espera que más empresas despleguen aviones no tripulados, planteando preguntas sobre seguridad frente a amenazas cibernéticas cada vez más sofisticadas.

Tradicionalmente, la detección de ataque ha girado en torno a los sensores que ayudan al dron a percibir su entorno y volar de manera segura. Pero estos sensores se pueden manipular fácilmente. Por ejemplo, en la «falsificación del GPS», los piratas informáticos transmiten coordenadas falsas para engañar al dron para que tomen una trayectoria diferente.

Sin embargo, los sofisticados ataques cibernéticos evitan los sensores y van directamente al sistema de control o actuación, escabulliendo malware en el hardware del dron.

«Es por eso que un sistema de detección y recuperación que solo tiene en cuenta los sensores pierde el panorama general», dice Muneeba Asif, Ph.D. candidato en el grupo de investigación de Rahman y autor de estudio. «Será ciego a otros ataques que ocurren en todo el sistema y en diferentes niveles».

Shield va más allá al monitorear todo el sistema de control del dron. Detecta anormalidades no solo en sensores sino también en el hardware. Por ejemplo, los componentes de la batería y la computadora revelan mucho. Las oleadas repentinas en la energía de la batería o los procesadores con exceso de trabajo son fuertes indicadores de que un ataque está en progreso.

El equipo de investigación, que también incluye a los estudiantes de FIU Jean Tonday Rodríguez y Mohammad Kumail Kazmi, compara su enfoque de cómo llega un médico a un diagnóstico final. Un síntoma (en este caso, datos del sensor) no siempre revela la causa subyacente de una enfermedad. Sin embargo, la evidencia física (lo que está sucediendo con la batería) puede proporcionar una mejor idea de lo que está sucediendo.

Y, así como cada diagnóstico dicta un tratamiento diferente, los investigadores también encuentran que cada ataque necesitaba un plan de recuperación más personalizado.

A través de múltiples simulaciones de hardware en el bucle en el laboratorio, los investigadores aprendieron que cada ataque deja una firma única e impacta el sistema de drones de manera diferente. Por lo tanto, el equipo capacitó a los modelos de aprendizaje automático de IA para detectar anormalidades en los datos, usar los datos para clasificar el ataque y implementar el protocolo de recuperación prescrito. En el laboratorio, todo esto sucedió en menos de un segundo. El tiempo de detección promedio fue de 0.21 segundos y recuperación de 0.36 segundos.

A continuación, el grupo de investigación de Rahman ampliará las pruebas, preparando el escudo para la implementación del mundo real.

Con drones listos para remodelar el comercio, el monitoreo de la infraestructura, la respuesta a desastres y más, los investigadores de la FIU dicen que asegurarlos ya no es opcional.

«Los drones confiables y seguros son la clave para desbloquear futuros avances», dijo Rahman. «Esperamos que este trabajo pueda desempeñar un papel en el avance de la industria».

Más información:

Muneeba Asif et al, «Siempre estaré a tu lado»: una recuperación de ataque holístico basado en PWM ayudado a un canal para vehículos aéreos no tripulados, 2025 55a Conferencia Internacional Anual IEEE/IFIP sobre sistemas y redes confiables (DSN) (2025). Doi: 10.1109/dsn64029.2025.00070

Citación: Escudo activado: los investigadores construyen defensa para proteger a los drones de los ataques cibernéticos (2025, 7 de octubre) Recuperado el 7 de octubre de 2025 de https://techxplore.com/news/2025-10-shield-defense-drones-cyberattacks.html

Este documento está sujeto a derechos de autor. Además de cualquier trato justo con el propósito de estudio o investigación privada, no se puede reproducir ninguna parte sin el permiso por escrito. El contenido se proporciona solo para fines de información.