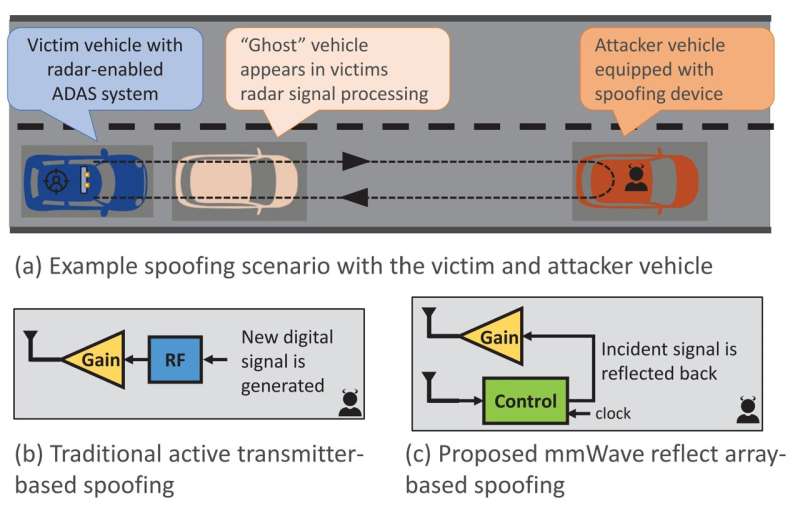

La técnica de suplantación mmSpoof se basa en una matriz de reflexión mmWave y no requiere conocimientos previos sobre el radar de la víctima para falsificar valores arbitrarios de distancia y velocidad. Crédito: mmSpoof: falsificación resistente de radares de ondas milimétricas automotrices mediante Reflect Array (2023)

Los automóviles modernos y los vehículos autónomos utilizan frecuencias de radio de ondas milimétricas (mmWave) para permitir funciones de conducción autónoma o asistida que garantizan la seguridad de los pasajeros y peatones. Sin embargo, esta conectividad también puede exponerlos a posibles ataques cibernéticos.

Para ayudar a mejorar la seguridad de los vehículos autónomos, los investigadores del laboratorio de Dinesh Bharadia, una filial del Instituto Qualcomm (QI) de UC San Diego y miembro de la facultad en el Departamento de Ingeniería Eléctrica e Informática de la Escuela de Ingeniería Jacobs de la universidad, y colegas de la Universidad Northeastern ideó un algoritmo novedoso diseñado para imitar un dispositivo de ataque.

El algoritmo, descrito en el artículo «mmSpoof: Resilient Spoofing of Automotive Millimeter-wave Radars using Reflect Array», permite a los investigadores identificar áreas de mejora en la seguridad de los vehículos autónomos.

«La invención de los sistemas autónomos, como los autos sin conductor, fue para permitir la seguridad de la humanidad y evitar la pérdida de vidas», dijo Bharadia. «Dichos sistemas autónomos usan sensores y detección para brindar autonomía. Por lo tanto, la seguridad y la protección dependen de lograr información de detección de alta fidelidad de los sensores. Nuestro equipo expuso una vulnerabilidad del sensor de radar y desarrolló una solución que los automóviles autónomos deberían considerar seriamente».

Defenderse de los ciberataques

Los automóviles autónomos detectan obstáculos y otros peligros potenciales enviando ondas de radio y registrando sus reflejos cuando rebotan en los objetos circundantes. Al medir el tiempo que tarda la señal en regresar, así como los cambios en su frecuencia, el automóvil puede detectar la distancia y la velocidad de otros vehículos en la carretera.

Sin embargo, como cualquier sistema inalámbrico, los autos autónomos corren el riesgo de sufrir ataques cibernéticos. Los atacantes que conducen delante de una unidad autónoma pueden participar en la «suplantación de identidad», una actividad que consiste en interferir con la señal de retorno del vehículo para engañarlo y que detecte un obstáculo en su camino. Entonces, el vehículo puede frenar bruscamente, aumentando el riesgo de accidente.

Para abordar esta posible grieta en la armadura de los automóviles autónomos, Vennam y sus colegas idearon un algoritmo novedoso diseñado para imitar un ataque de suplantación de identidad. Los intentos anteriores de desarrollar un dispositivo de ataque para probar la resistencia de los autos han tenido una factibilidad limitada, ya sea asumiendo que el atacante puede sincronizarse con la señal de radar de la víctima para lanzar un asalto, o asumiendo que ambos autos están físicamente conectados por un cable.

En su nuevo artículo, presentado por Vennam en el Simposio IEEE sobre Seguridad y Privacidad en San Francisco el 22 de mayo, el equipo describe una nueva técnica que utiliza el radar del vehículo víctima contra sí mismo. Al cambiar sutilmente los parámetros de la señal recibida a la «velocidad de la luz» antes de reflejarla, un atacante puede disfrazar su sabotaje y dificultar que el vehículo filtre el comportamiento malicioso. Todo esto se puede hacer «sobre la marcha» y en tiempo real sin saber nada sobre el radar de la víctima.

«Los vehículos automotores dependen en gran medida de los radares mmWave para permitir el conocimiento de la situación en tiempo real y funciones avanzadas para promover una conducción segura», dijo Vennam. «Asegurar estos radares es de suma importancia. Nosotros, mmSpoof, descubrimos un grave problema de seguridad con los radares mmWave y demostramos un ataque sólido. Lo que es alarmante es que cualquiera puede construir el prototipo utilizando componentes de hardware listos para usar».

Para contrarrestar este tipo de ataque, sugiere Vennam, los investigadores que buscan mejorar la seguridad de los vehículos autónomos pueden usar un radar de alta resolución capaz de capturar múltiples reflejos de un automóvil para identificar con precisión el verdadero reflejo. Los investigadores también podrían crear opciones de respaldo para el radar mediante la incorporación de cámaras y «detección y rango de luz» (LiDAR), que registra el tiempo que tarda un pulso láser en golpear un objeto y volver a medir su entorno, en su defensa.

Alternativamente, el equipo presenta mmSpoof como un medio para prevenir seguimientos peligrosos. Al colocar un dispositivo mmSpoof en la parte trasera de su automóvil, los conductores pueden engañar a un automóvil que sigue de cerca para que registre un automóvil que está desacelerando frente a ellos y active los frenos.

Más información:

Conferencia: www.ieee-security.org/TC/SP2023/

Papel: www.computer.org/csdl/proceedi … 3600b971/1Js0EwtonDy

Citación: El equipo desarrolla un nuevo dispositivo ‘atacante’ para mejorar la seguridad de los automóviles autónomos (24 de mayo de 2023) consultado el 24 de mayo de 2023 en https://techxplore.com/news/2023-05-team-device-autonomous-car-safety.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, ninguna parte puede reproducirse sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.