Alguien que obtenga acceso físico a un teléfono iPhone o Android podría usar la aplicación Phone Link para espiar los mensajes de texto, las llamadas telefónicas y las notificaciones del usuario, dice Certo.

Los acosadores cibernéticos también pueden abusar de una aplicación de Microsoft que ayuda a las personas a usar su PC con Windows y su iPhone o teléfono Android para espiar información personal. En un informe publicado el jueves, el fabricante de software Certo explica cómo La aplicación Phone Link de Microsoft podría usarse contra los propietarios de iPhone y cómo pueden protegerse contra este tipo de amenazas.

Salta a:

Cómo un ciberacosador podría acceder a un iPhone a través de Phone Link

Cómo funciona la aplicación Windows Phone Link

Enlace de Windows Phone es una aplicación gratuita de Microsoft que permite a las personas ver y acceder a llamadas telefónicas, mensajes de texto y notificaciones desde su teléfono inteligente directamente en su PC con Windows 10 u 11. En el pasado, la aplicación solo era compatible con teléfonos Android, pero una actualización reciente de Microsoft permite a los usuarios de Windows 11 configure Phone Link para que funcione con ciertos modelos de iPhone.

La configuración de Phone Link requiere acceso físico al teléfono y a una computadora con Windows. El riesgo aquí es que una persona que puede tomar el teléfono de otra persona, incluso temporalmente, podría habilitar Phone Link en su propia PC con Windows y usar la aplicación para espiar las llamadas telefónicas y los mensajes de texto de la víctima sin su conocimiento o permiso.

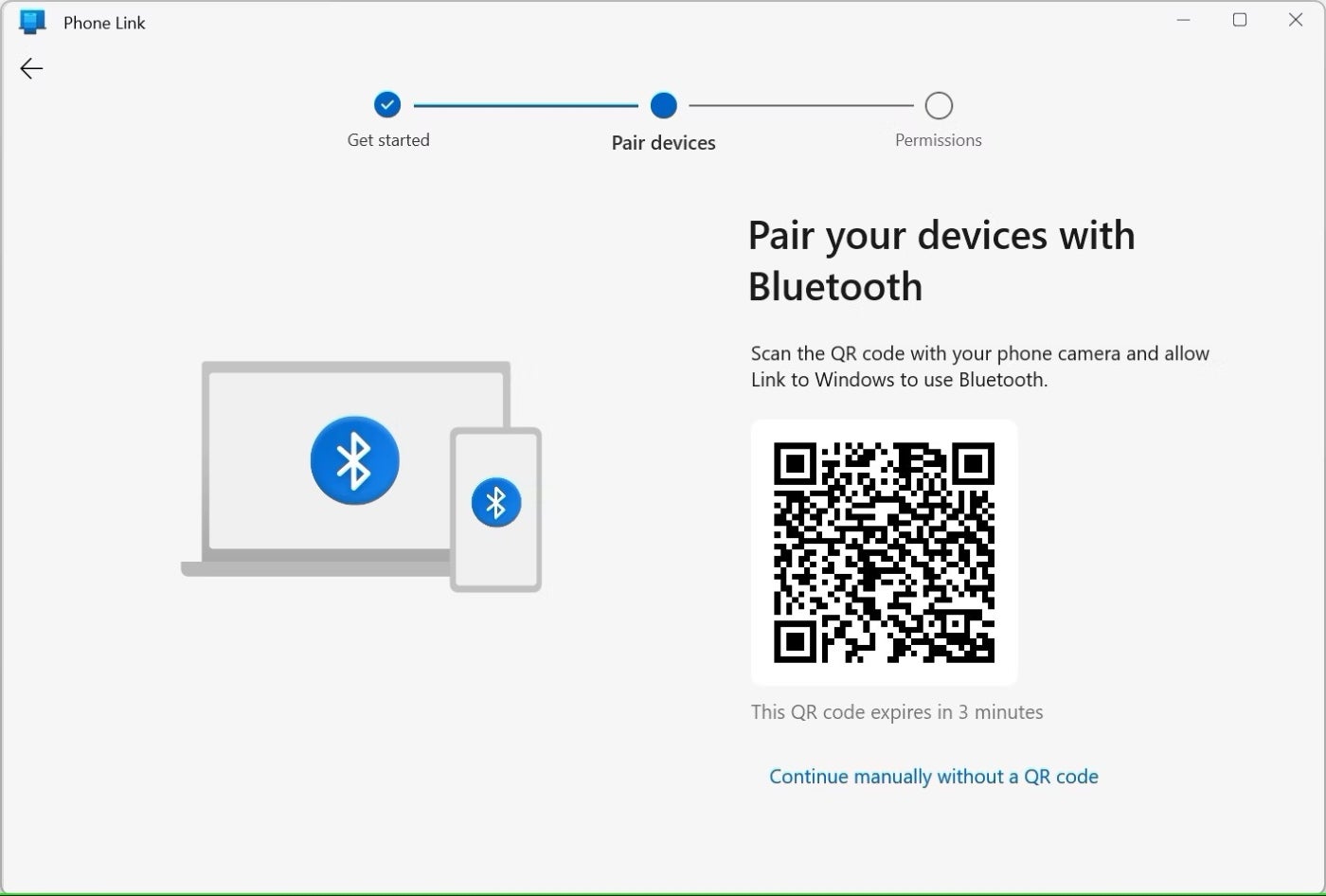

Activar Phone Link es un proceso relativamente simple, incluso con un iPhone. En Windows 11, la persona iniciaría la aplicación y luego escanearía su código QR desde su teléfono para conectar y emparejar automáticamente el teléfono y la PC. Profundizar en la configuración de Bluetooth en el teléfono le permite sincronizar contactos y notificaciones desde el teléfono con Windows (Figura A).

Figura A

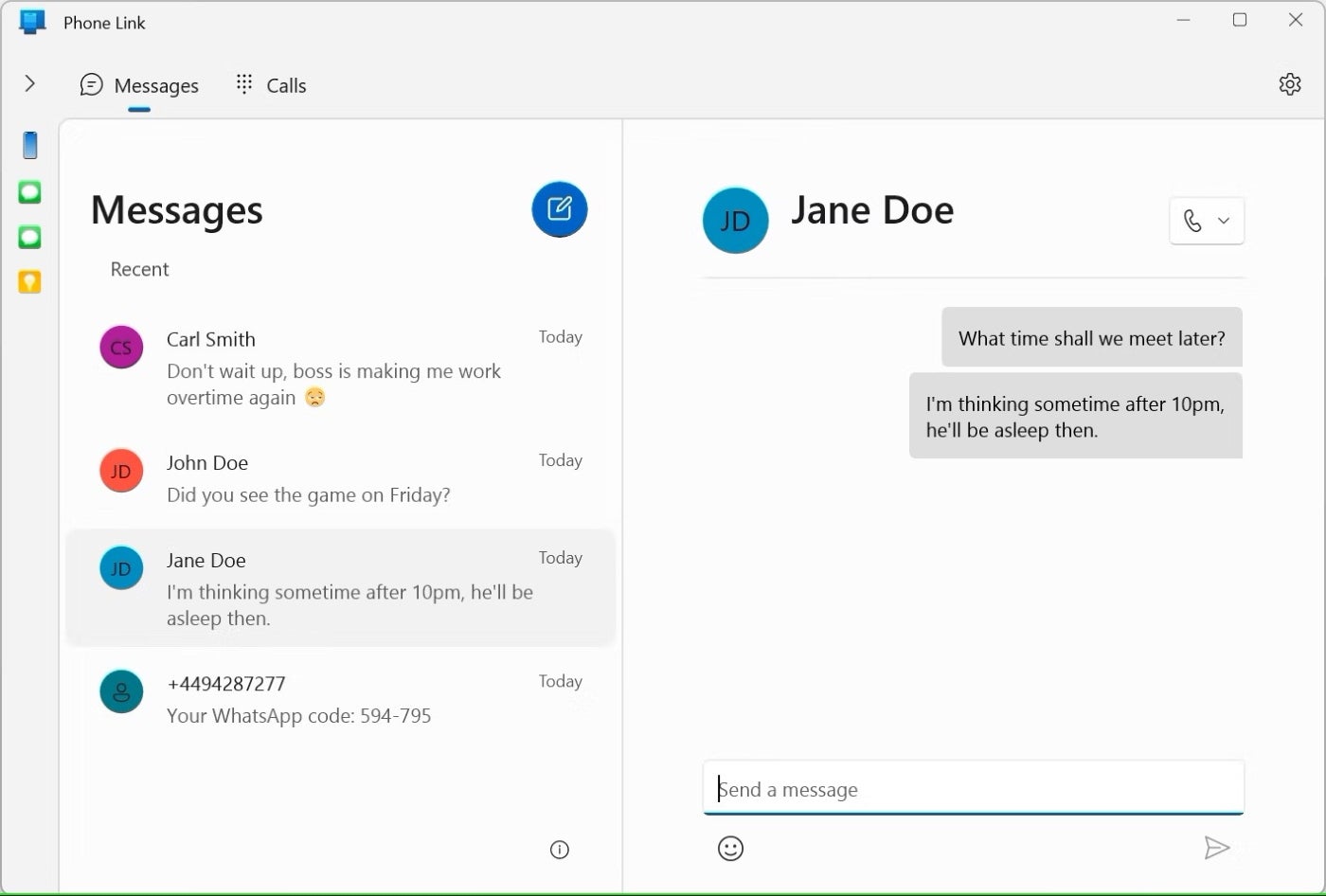

Una vez que la persona ha configurado Phone Link en su propia computadora y en el teléfono de otra persona, ya no necesita el teléfono. Pero ahora, podrán ver los mensajes enviados y recibidos, enviar nuevos mensajes a los contactos, ver un historial de llamadas telefónicas, realizar llamadas telefónicas y ver todas las notificaciones. Más allá de acceder a información personal, alguien podría potencialmente ver información laboral, poniendo en riesgo a la víctima y a la organización de la víctima (Figura B).

Figura B

Cómo se pueden explotar los teléfonos Android de esta manera

Los teléfonos Android también pueden explotarse de esta manera; sin embargo, hay un par de diferencias entre los dispositivos Android e iOS.

“Este método también se puede usar contra teléfonos Android, y también puede ver más datos del teléfono, por ejemplo, Fotos”, dijo el cofundador de Certo, Simon Lewis. “Sin embargo, es mucho más fácil de detectar en Android por varias razones. En primer lugar, la aplicación Link to Windows debe instalarse desde Play Store. En segundo lugar, se muestra una notificación en el teléfono cuando una conexión a una computadora está activa”.

Para ser claros, este no es un proceso que pueda realizarse de forma remota; requiere que la persona tenga acceso físico al teléfono de la víctima. Por lo tanto, no se trata de una amenaza planteada por ciberdelincuentes anónimos. Más bien, esto es más algo que un acosador podría lograr, es decir, un miembro de la familia, cónyuge o pareja que quiere espiar a alguien que conoce.

Lo que Apple y Microsoft podrían y deberían hacer

Aunque la aplicación Phone Link para Windows e iOS está diseñada para ayudar a los usuarios, existe la posibilidad de abuso. Con eso en mente, Certo sugiere un par de pasos que tanto Apple como Microsoft pueden tomar para advertir a los usuarios de una amenaza potencial.

Con iOS 14 y versiones posteriores, su iPhone muestra un punto verde o naranja en la parte superior de la pantalla cuando se usa el micrófono o la cámara. Apple podría desarrollar una pista visual similar que les diría a las personas cuándo se comparten notificaciones o mensajes con un dispositivo conectado a Bluetooth. Las opciones de Microsoft son más limitadas, pero la compañía podría agregar una advertencia a la aplicación Phone Link de que solo debe usarse con sus propios dispositivos y no con los de otras personas.

Nota: Me comuniqué con Microsoft y Apple para hacer comentarios, pero no recibí respuestas de ninguna de las compañías antes de la publicación.

Qué pasos deben seguir los usuarios de iPhone

Cualquier persona preocupada por este posible uso indebido de la aplicación Phone Link puede tomar medidas para protegerse.

Una forma es apagar el Bluetooth cuando no lo estés usando. Si necesita mantener el Bluetooth activado, compruebe si hay dispositivos desconocidos. Para hacer esto en tu iPhone, sigue estos pasos:

- Ve a Ajustes y luego a Bluetooth.

- En la sección Mis dispositivos, busque cualquier dispositivo que no reconozca, especialmente una computadora con Windows.

- Toque su icono de información para ver si el dispositivo está configurado para mostrar notificaciones o sincronizar contactos.

- Toque el enlace para Olvidar este dispositivo para cortar la conexión.

Otro paso es asegurarse de que su iPhone esté protegido con un código de acceso seguro, así como con Touch ID o Face ID.

Si alguien más ha agregado su reconocimiento facial o de huellas dactilares a su teléfono y desea eliminar a esa persona, siempre puede restablecer cualquiera de las opciones, de modo que solo se reconozcan y autentiquen su propia cara o huellas dactilares.