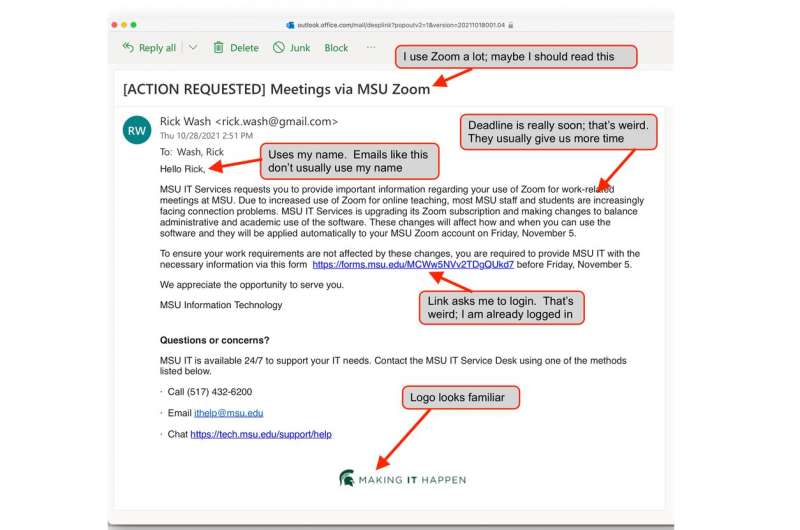

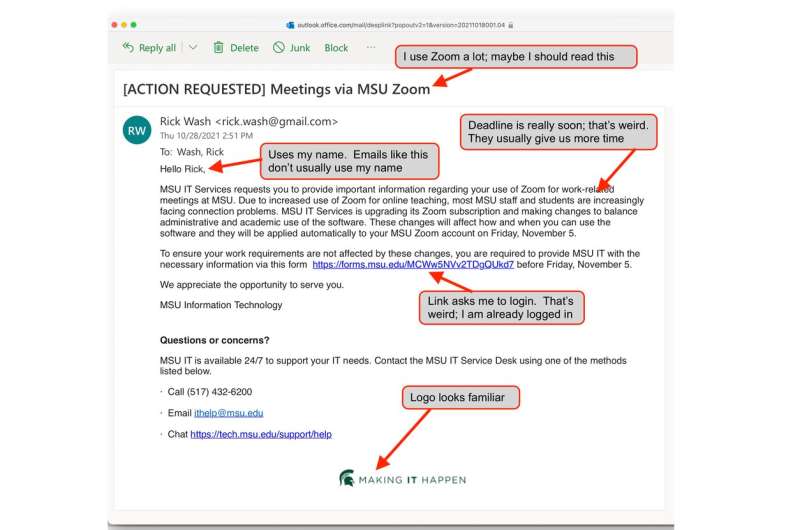

Los aspectos de un mensaje de correo electrónico que parecen incorrectos deberían inducirle a considerar la posibilidad de suplantación de identidad (phishing). El truco es recordar que existe el phishing. Crédito: Rick Wash, CC BY-ND 4.0

Un empleado en La Universidad MacEwan recibió un correo electrónico en 2017 de alguien que decía ser un contratista de construcción y pidió cambiar el número de cuenta donde se enviaron casi $ 12 millones en pagos. Una semana después, el contratista real llamó para preguntar cuándo llegaría el pago. El correo electrónico sobre el cambio de número de cuenta era falso. En lugar de ir al contratista, los pagos se enviaron a cuentas controladas por delincuentes.

Correos electrónicos falsos que intentan que las personas hagan cosas que normalmente no harían, como enviar dinero, ejecutar programas peligrosos o dar contraseñas, son conocidos como suplantación de identidad correos electrónicos. Los expertos en ciberseguridad a menudo culpar a la gente que reciben este tipo de mensajes por no darse cuenta de que los correos electrónicos son falsos.

Como un investigador de ciberseguridad, He encontrado que la mayoría la gente es buena en casi todas las habilidades que los expertos en seguridad informática utilizan para detectar correos electrónicos falsos en sus bandejas de entrada. Hacer la diferencia se reduce a escuchar sus instintos.

Como lo hacen los profesionales

En una investigación anterior, descubrí que cuando los expertos en ciberseguridad recibió un mensaje de correo electrónico de phishing, ellos, como la mayoría de las personas, asumieron que el correo electrónico era real. Inicialmente tomaron todo en el correo electrónico al pie de la letra. Intentaron averiguar qué les pedía el correo electrónico que hicieran y cómo se relacionaba con las cosas de su vida.

Mientras leían, notaron pequeñas cosas que parecían fuera de lugar o diferentes de lo que normalmente habría en mensajes de correo electrónico similares. Notaron cosas como errores tipográficos en un correo electrónico profesional o la falta de errores tipográficos de un ejecutivo ocupado. Notaron cosas como un banco que proporciona información de cuenta en un mensaje de correo electrónico en lugar de la notificación estándar de que el destinatario tenía un mensaje esperándolos en el sistema de mensajería segura del banco. También notaron cosas como que alguien les enviaba un correo electrónico inusualmente sin mencionarlo en persona primero.

Pero notar estos signos no es suficiente para darse cuenta de que el correo electrónico es un fraude. En cambio, los expertos simplemente se sintieron incómodos con el mensaje de correo electrónico. No fue hasta que vieron algo en el mensaje que les recordaba el phishing que comenzaron a sospechar. Verían una anomalía como un enlace en el que el correo electrónico intentaba que hicieran clic. En su opinión, estos se asocian comúnmente con correos electrónicos de phishing.

Combinado con la sensación incómoda sobre el mensaje de correo electrónico, este recordatorio llevó a los expertos a reconocer que el phishing podría explicar las cosas raras que notaron. Comenzaron a sospechar del mensaje e investigaron para averiguar si se trataba de un fraude.

Buenos instintos

Si así es como lo hacen los expertos, ¿qué hace la gente común? Cuando entrevisté a personas sin experiencia en seguridad informática, encontré un proceso similar. La mayoría de las personas notaron cosas que parecían fuera de lugar, se sintieron incómodas con el correo electrónico, recordaron el phishing e investigaron.

Mi investigación descubrió que las personas son buenas en los dos primeros pasos: notar cosas en el correo electrónico que parecen raras y sentirse incómodas. Casi todas las personas con las que hablé notaron varios problemas cuando vieron un correo electrónico falso y me dijeron que se sentían incómodos con el mensaje.

Y si la gente pensaba en el phishing, también era buena investigando. Sin embargo, en lugar de mirar los detalles técnicos, la mayoría de las personas se comunicaron con el remitente o pidieron ayuda a otros. Pero aún pudieron determinar correctamente si un mensaje de correo electrónico era un ataque de phishing.

Historias de phishing

La mayoría de las capacitaciones sobre phishing enseñan a las personas a buscar problemas en el correo electrónico. Pero para la mayoría de las personas, la parte difícil del phishing no es darse cuenta de las cosas raras en un mensaje de correo electrónico. La gente suele lidiar con correos electrónicos raros pero reales. Muchos mensajes se sienten un poco fuera de lugar. A veces, su jefe está teniendo un mal día o el banco cambia sus políticas. Ningún mensaje de correo electrónico es perfecto y la gente suele estar en sintonía con eso.

El desafío para la mayoría de las personas era recordar que el phishing existe y reconocer que el phishing podría explicar esas cosas raras. Sin esa conciencia del phishing, la rareza de los mensajes de phishing se puede perder en la rareza cotidiana del correo electrónico.

La mayoría de las personas que entrevisté conocen el phishing en general. Pero las personas que eran buenas para notar mensajes de phishing informaron historias sobre incidentes específicos de phishing de los que habían oído hablar. Me contaron sobre un momento en que alguien en su organización se enamoró de un correo electrónico de phishing, o sobre una noticia sobre un incidente como el de la Universidad MacEwan.

La familiaridad con incidentes específicos de phishing ayuda a las personas a recordar el phishing en general y a reconocer que podría explicar las cosas raras que notan en un correo electrónico. Estas historias son clave para que las personas pasen de «algo sospechoso» a «¿esto es phishing?»

La investigación muestra que las personas confían demasiado en la identificación de correos electrónicos de phishing

Este artículo se vuelve a publicar desde La conversación bajo una licencia Creative Commons. Leer el artículo original.![]()

Citación: Cómo confiar en sus instintos para frustrar los ataques de phishing (2 de noviembre de 2021), consultado el 2 de noviembre de 2021 en https://techxplore.com/news/2021-11-instincts-foil-phishing.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, no se puede reproducir ninguna parte sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.