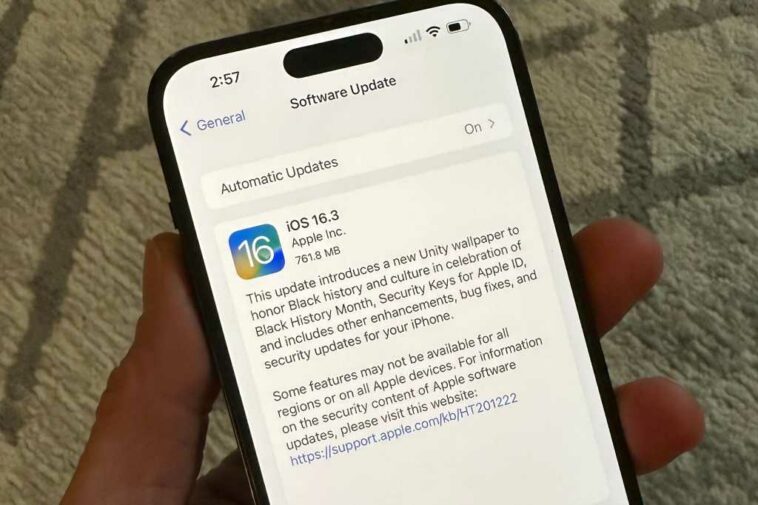

Cuando actualizó su iPhone a iOS 16.3 el mes pasado, obtuvo algunas características nuevas, incluida la compatibilidad con el nuevo HomePod y una docena de actualizaciones de seguridad. Resulta que en realidad hubo 15 actualizaciones de seguridad; Apple simplemente no nos informó sobre tres de ellas hasta esta semana.

No está claro por qué Apple no reveló las actualizaciones, que también formaban parte de macOS 13.2, hasta el 20 de febrero, pero Apple dice que «no revela, discute ni confirma problemas de seguridad hasta que se lleva a cabo una investigación y los parches o lanzamientos son disponible.» Apple también reveló un parche de seguridad no revelado anteriormente en iOS 16.3.1 y macOS 13.2.1 esta semana.

En dos de las actualizaciones, una aplicación puede ejecutar código arbitrario en su dispositivo. Aquí están los detalles de las tres nuevas correcciones:

Reporte de accidente

- Disponible para: iPhone 8 y posteriores, iPad Pro (todos los modelos), iPad Air de 3.ª generación y posteriores, iPad de 5.ª generación y posteriores, y iPad mini de 5.ª generación y posteriores; macOS Ventura

- Impacto: Un usuario puede ser capaz de leer archivos arbitrarios como root

- Descripción: Se abordó una condición de carrera con validación adicional.

- CVE-2023-23520: cees elzinga

Base

- Disponible para: iPhone 8 y posteriores, iPad Pro (todos los modelos), iPad Air de 3.ª generación y posteriores, iPad de 5.ª generación y posteriores, y iPad mini de 5.ª generación y posteriores; macOS Ventura

- Impacto: Una aplicación puede ejecutar código arbitrario fuera de su sandbox o con ciertos privilegios elevados

- Descripción: El problema se solucionó mejorando el manejo de la memoria.

- CVE-2023-23530: Austin Emmitt, investigador sénior de seguridad en Trellix ARC

Base

- Disponible para: iPhone 8 y posteriores, iPad Pro (todos los modelos), iPad Air de 3.ª generación y posteriores, iPad de 5.ª generación y posteriores, y iPad mini de 5.ª generación y posteriores; macOS Ventura

- Impacto: Una aplicación puede ejecutar código arbitrario fuera de su sandbox o con ciertos privilegios elevados

- Descripción: El problema se solucionó mejorando el manejo de la memoria.

- CVE-2023-23531: Austin Emmitt, investigador sénior de seguridad en Trellix ARC

Si no ha actualizado a iOS 16.3, Apple ya no lo está firmando, lo que significa que tendrá que actualizar a iOS 16.3.1, que incluirá las correcciones y funciones de iOS 16.3.