|

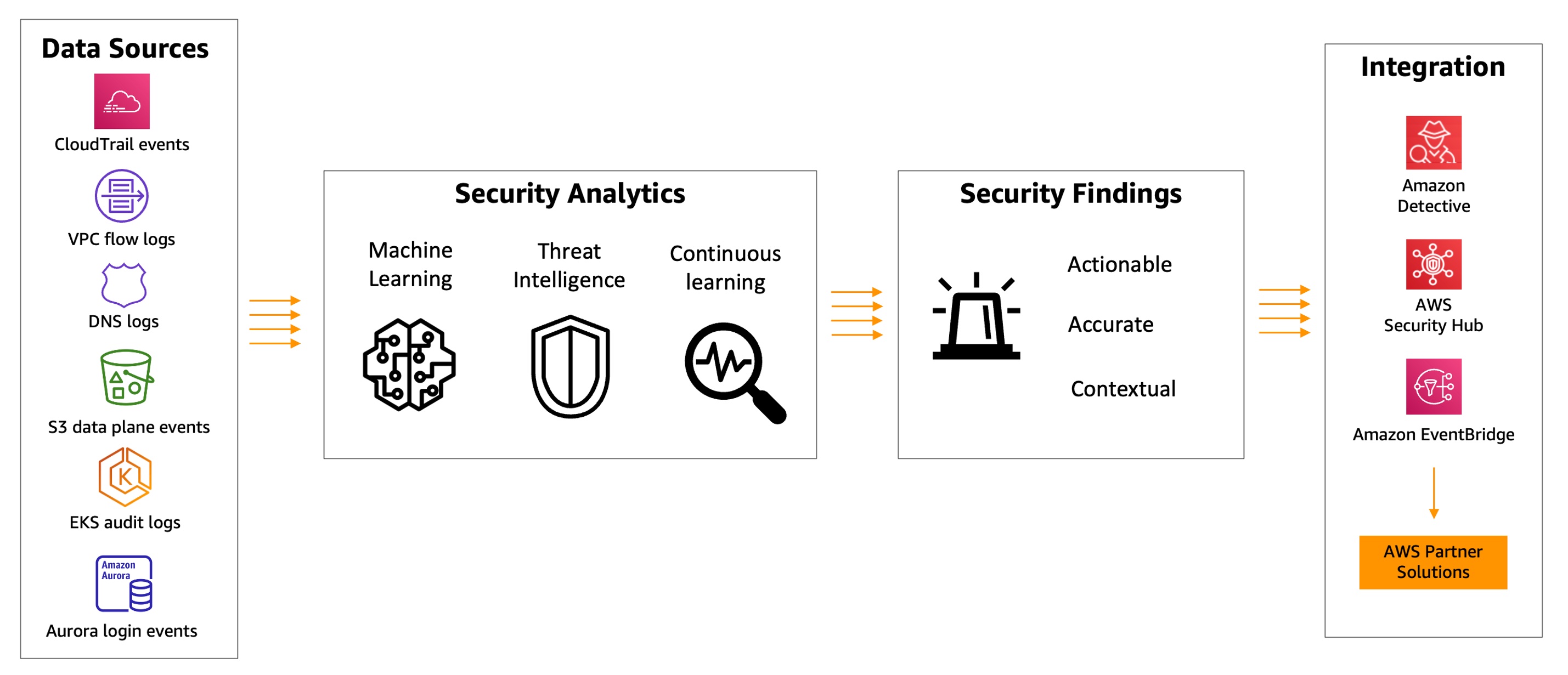

Desde el lanzamiento de Amazon GuardDuty en 2017, GuardDuty ha sido capaz de analizar decenas de miles de millones de eventos por minuto en múltiples fuentes de datos de AWS, como registros de eventos de AWS CloudTrail, registros de flujo de Amazon Virtual Private Cloud (Amazon VPC) y registros de consultas de DNS, Amazon Eventos de plano de datos de Simple Storage Service (Amazon S3), registros de auditoría de Amazon Elastic Kubernetes Service (Amazon EKS) y eventos de inicio de sesión de Amazon Relational Database Service (Amazon RDS) para proteger sus cuentas y recursos de AWS.

En 2020, GuardDuty agregó Protección de Amazon S3 monitorear continuamente y crear perfiles de eventos y configuraciones de acceso a datos de S3 para detectar actividades sospechosas en Amazon S3. El año pasado, GuardDuty lanzó Protección de Amazon EKS para monitorear la actividad del plano de control mediante el análisis de los registros de auditoría de Kubernetes de los clústeres de EKS existentes y nuevos en sus cuentas, Protección contra malware de Amazon EBS para escanear archivos maliciosos que residen en una instancia EC2 o una carga de trabajo de contenedor utilizando volúmenes de EBS, y Protección Amazon RDS para identificar posibles amenazas a los datos almacenados en las bases de datos de Amazon Aurora, recientemente disponibles para el público en general.

GuardDuty combina el aprendizaje automático (ML), la detección de anomalías, el monitoreo de la red y el descubrimiento de archivos maliciosos mediante varias fuentes de datos de AWS. Cuando se detectan amenazas, GuardDuty envía automáticamente los hallazgos de seguridad a AWS Security Hub, Amazon EventBridge y Amazon Detective. Estas integraciones ayudan a centralizar el monitoreo de AWS y los servicios de socios, automatizar las respuestas a los hallazgos de malware y realizar investigaciones de seguridad desde GuardDuty.

Hoy anunciamos la disponibilidad general de Supervisión del tiempo de ejecución de Amazon GuardDuty EKS para detectar amenazas en tiempo de ejecución a partir de más de 30 hallazgos de seguridad para proteger sus clústeres de EKS. El nuevo monitoreo de tiempo de ejecución de EKS utiliza un complemento de EKS totalmente administrado que agrega visibilidad a las actividades de tiempo de ejecución de contenedores individuales, como el acceso a archivos, la ejecución de procesos y las conexiones de red.

GuardDuty ahora puede identificar contenedores específicos dentro de sus clústeres de EKS que están potencialmente comprometidos y detectar intentos de escalar privilegios de un contenedor individual al host subyacente de Amazon EC2 y al entorno más amplio de AWS. Los hallazgos de GuardDuty EKS Runtime Monitoring brindan contexto de metadatos para identificar amenazas potenciales y contenerlas antes de que se intensifiquen.

Configurar el monitoreo del tiempo de ejecución de EKS en GuardDuty

Para comenzar, primero habilite Supervisión del tiempo de ejecución de EKS con solo unos pocos clics en la consola de GuardDuty.

Una vez que habilite Supervisión del tiempo de ejecución de EKS, GuardDuty puede comenzar a monitorear y analizar los eventos de actividad en tiempo de ejecución para todos los clústeres de EKS existentes y nuevos para sus cuentas. Si desea que GuardDuty implemente y actualice el complemento administrado por EKS requerido para todos los clústeres de EKS existentes y nuevos en su cuenta, elija Administrar agente automáticamente. Esto también creará un punto de enlace de la VPC a través del cual el agente de seguridad entrega los eventos de tiempo de ejecución a GuardDuty.

Si configura Supervisión del registro de auditoría de EKS y el monitoreo del tiempo de ejecución juntos, puede lograr una protección EKS óptima tanto en el nivel del plano de control del clúster como en el nivel del sistema operativo del contenedor o pod individual. Cuando se usan juntos, la detección de amenazas será más contextual para permitir una rápida priorización y respuesta. Por ejemplo, una detección basada en el tiempo de ejecución en un pod que muestra un comportamiento sospechoso se puede aumentar con una detección basada en el registro de auditoría, lo que indica que el pod se inició de forma inusual con privilegios elevados.

Estas opciones son predeterminadas, pero son configurables y puede desmarcar una de las casillas para deshabilitar EKS Runtime Monitoring. Cuando deshabilita el monitoreo de tiempo de ejecución de EKS, GuardDuty deja de monitorear y analizar inmediatamente los eventos de actividad de tiempo de ejecución para todos los clústeres de EKS existentes. Si configuró la administración automática de agentes a través de GuardDuty, esta acción también elimina el agente de seguridad que GuardDuty había implementado.

Administrar GuardDuty Agent manualmente

Si desea implementar y actualizar manualmente el complemento administrado de EKS, incluido el agente de GuardDuty, por clúster en su cuenta, desmarque Administrar agente automáticamente en la configuración de protección EKS.

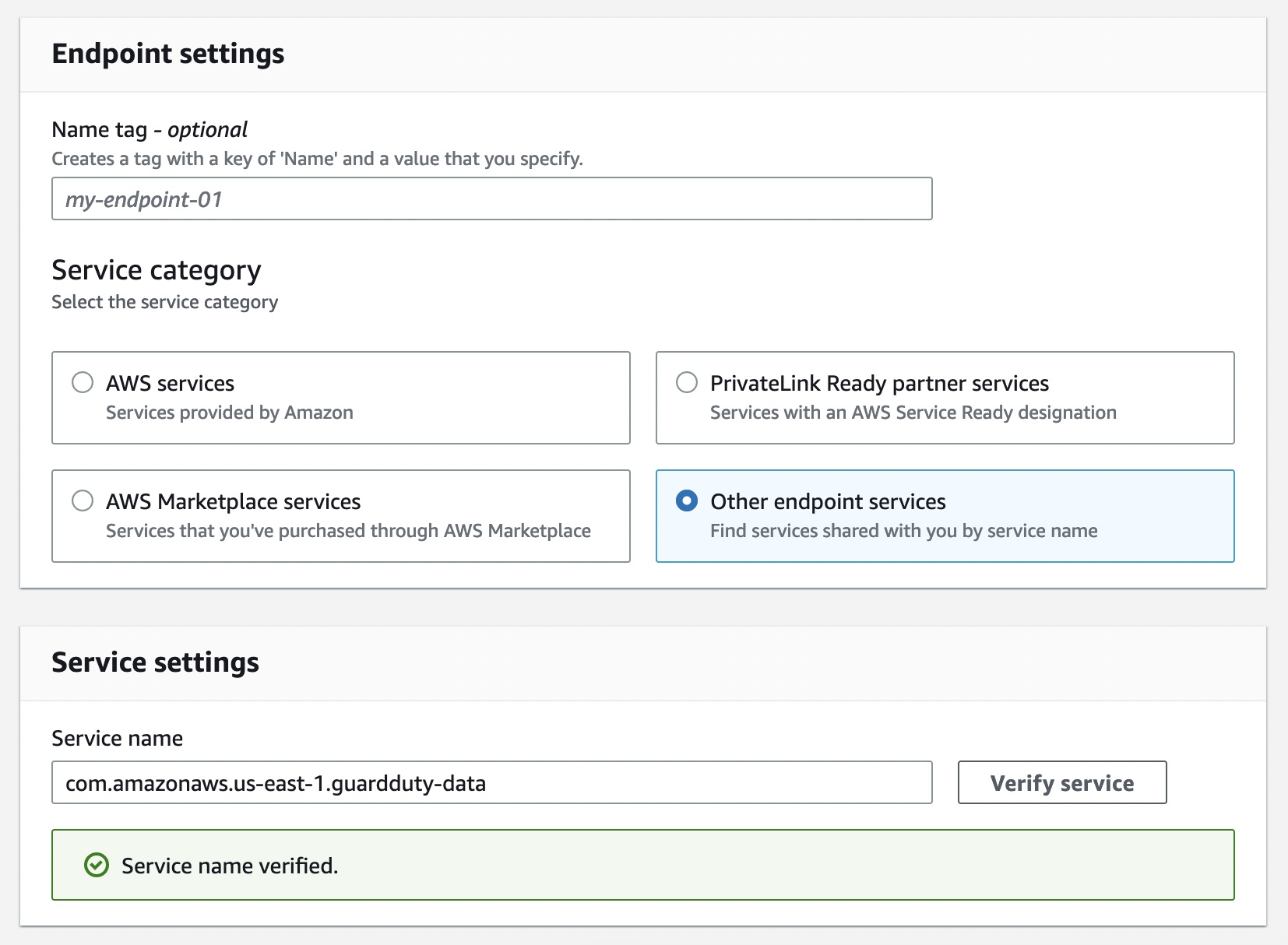

Al administrar el complemento de forma manual, también es responsable de crear el punto de enlace de la VPC a través del cual el agente de seguridad entrega los eventos de tiempo de ejecución a GuardDuty. En la consola del punto de enlace de la VPC, elija Crear punto final. En el paso, elija Otros servicios de punto final para Categoría de servicioingresar com.amazonaws.us-east-1.guardduty-data para Nombre del Servicio en la región EE.UU. Este (Norte de Virginia) y elija Verificar servicio.

Una vez que el nombre del servicio se haya verificado correctamente, elija la VPC y las subredes donde reside su clúster de EKS. Bajo Ajustes adicionaleselegir Habilitar nombre DNS. Bajo grupos de seguridad, elija un grupo de seguridad que tenga habilitado el puerto de entrada 443 desde su VPC (o su clúster de EKS).

Agregue la siguiente política para restringir el uso del punto de enlace de la VPC solo a la cuenta especificada:

{

"Version": "2012-10-17",

"Statement": [

{

"Action": "*",

"Resource": "*",

"Effect": "Allow",

"Principal": "*"

},

{

"Condition": {

"StringNotEquals": {

"aws:PrincipalAccount": "123456789012"

}

},

"Action": "*",

"Resource": "*",

"Effect": "Deny",

"Principal": "*"

}

]

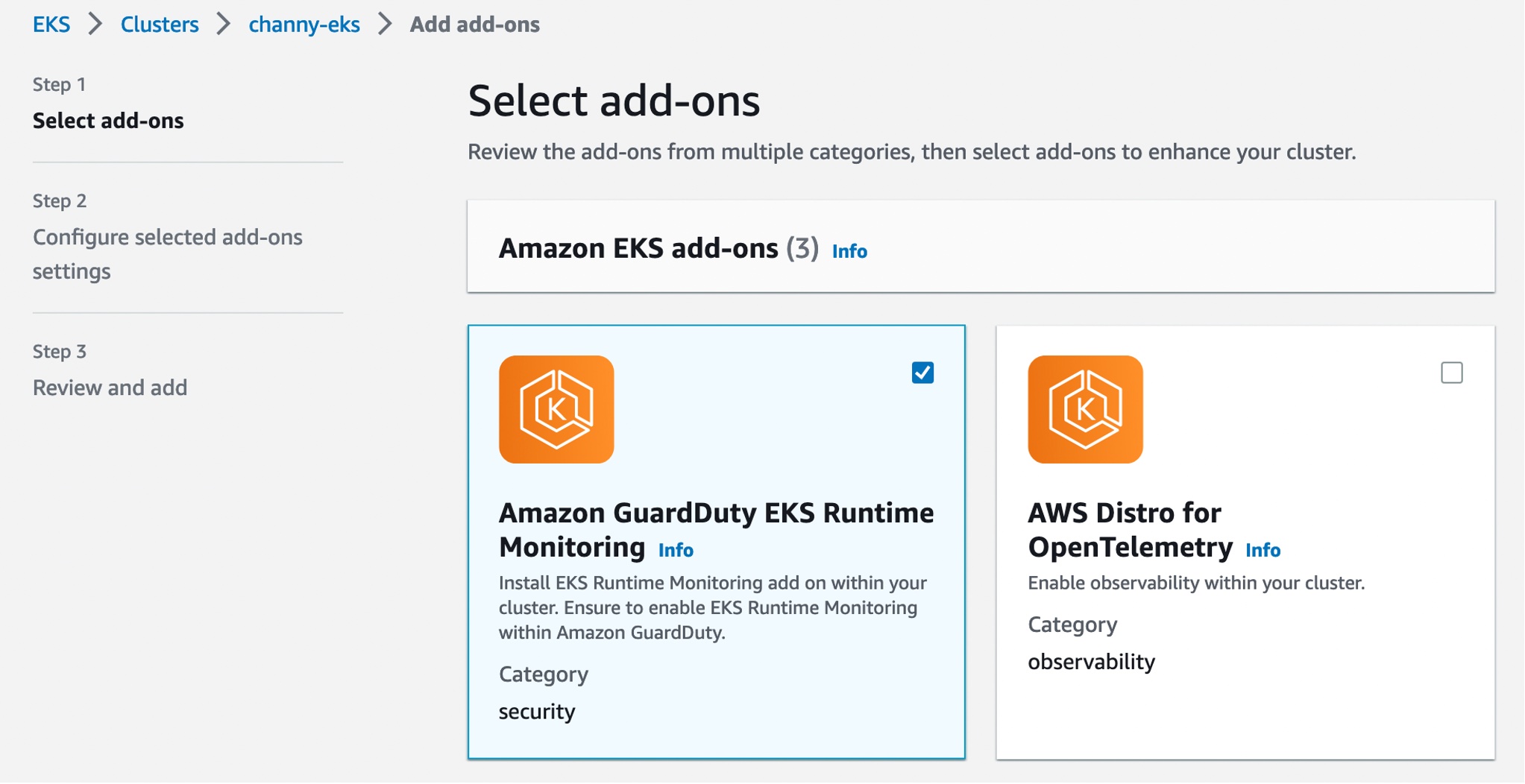

}Ahora, puede instalar el Supervisión del tiempo de ejecución de Amazon GuardDuty EKS complemento para sus clústeres de EKS. Seleccione este complemento en el Complementos en su perfil de clúster de EKS en la consola de Amazon EKS.

Cuando habilita EKS Runtime Monitoring en GuardDuty e implementa el complemento de Amazon EKS para su clúster de EKS, puede ver los nuevos pods con el prefijo amazon-guardduty-agent. GuardDuty ahora comienza a consumir eventos de actividad en tiempo de ejecución de todos los hosts y contenedores de EC2 en el clúster. GuardDuty luego analiza estos eventos en busca de posibles amenazas.

Estos pods recopilan varios tipos de eventos y los envían al backend de GuardDuty para la detección y el análisis de amenazas. Cuando administre el complemento manualmente, debe realizar estos pasos para cada clúster de EKS que desee monitorear, incluidos los nuevos clústeres de EKS. Para obtener más información, consulte Administración manual del agente de GuardDuty en la documentación de AWS.

Consulte los resultados de seguridad del tiempo de ejecución de EKS

Cuando GuardDuty detecta una amenaza potencial y genera un hallazgo de seguridad, puede ver los detalles de los hallazgos correspondientes. Estos hallazgos de seguridad indican una instancia EC2 comprometida, una carga de trabajo de contenedor, un clúster de EKS o un conjunto de credenciales comprometidas en su entorno de AWS.

Si desea generar resultados de muestra de EKS Runtime Monitoring con fines de prueba, consulte Generación de resultados de muestra en GuardDuty en la documentación de AWS. Este es un ejemplo de posibles problemas de seguridad: se ha ejecutado un archivo binario recién creado o modificado recientemente en un clúster de EKS.

El Tipo de recurso para un tipo de hallazgo de protección EKS podría ser un Instance, EKSClustero Container. Si el Tipo de recurso en los detalles del hallazgo es EKSCluster, indica que un pod o un contenedor dentro de un clúster de EKS está potencialmente comprometido. Según el tipo de recurso potencialmente comprometido, los detalles del hallazgo pueden contener detalles de la carga de trabajo de Kubernetes, detalles del clúster de EKS o detalles de la instancia.

El Detalles del tiempo de ejecución como los detalles del proceso y cualquier contexto requerido, describen información sobre el proceso observado, y el contexto de tiempo de ejecución describe cualquier información adicional sobre la actividad potencialmente sospechosa.

Para remediar una imagen de contenedor o pod comprometida, consulte Remediación de problemas de seguridad de Kubernetes descubiertos por GuardDuty en la documentación de AWS. Este documento describe los pasos de remediación recomendados para cada tipo de recurso. Para obtener más información sobre los tipos de hallazgos de seguridad, consulte Tipos de hallazgos de monitoreo de tiempo de ejecución de GuardDuty EKS en la documentación de AWS.

Ya disponible

Ahora puede usar Amazon GuardDuty para EKS Runtime Monitoring. Para obtener una lista completa de las regiones donde EKS Runtime Monitoring está disponible, visite la disponibilidad de características específicas de la región.

Los primeros 30 días de GuardDuty para EKS Runtime Monitoring están disponibles sin cargo adicional para las cuentas de GuardDuty existentes. Si habilitó GuardDuty por primera vez, EKS Runtime Monitoring no está habilitado de manera predeterminada y debe habilitarse como se describe anteriormente. Una vez que finaliza el período de prueba en GuardDuty, puede ver el costo estimado de EKS Runtime Monitoring. Para obtener más información, consulte la página de precios de GuardDuty.

Para obtener más información, consulte la Guía del usuario de Amazon GuardDuty y envíe sus comentarios a AWS re: publicar para Amazon GuardDuty o a través de sus contactos habituales de soporte de AWS.

– channy