|

|

Hoy anunciamos nuevas mejoras en la detección de amenazas extendida de Amazon GuardDuty con la adición de dos hallazgos de secuencia de ataque para instancias de Amazon Elastic Compute Cloud (Amazon EC2) y tareas de Amazon Elastic Container Service (Amazon ECS). Estos nuevos hallazgos se basan en las capacidades existentes de detección extendida de amenazas, que ya combinan secuencias que involucran el uso indebido de credenciales de AWS Identity and Access Management (IAM), actividad inusual del depósito del servicio Amazon Simple Storage (Amazon S3) y compromiso del clúster de Amazon Elastic Kubernetes Service (Amazon EKS). Al agregar cobertura para grupos de instancias EC2 y clústeres ECS, este lanzamiento amplía la visibilidad a nivel de secuencia a entornos de contenedores y máquinas virtuales que admiten la misma aplicación. Juntas, estas capacidades brindan una forma más consistente y unificada de detectar actividad en varias etapas en diversas cargas de trabajo de Amazon Web Services (AWS).

Los entornos de nube modernos son dinámicos y distribuidos, y a menudo ejecutan máquinas virtuales, contenedores y cargas de trabajo sin servidor a escala. Los equipos de seguridad se esfuerzan por mantener la visibilidad en estos entornos y conectar actividades relacionadas que puedan indicar secuencias de ataques complejas y de varias etapas. Estas secuencias pueden implicar múltiples pasos, como establecer el acceso inicial y la persistencia, proporcionar credenciales faltantes o realizar un acceso inesperado a los datos, que se desarrollan a lo largo del tiempo y a través de diferentes fuentes. GuardDuty Extended ThreatDetection vincula automáticamente estas señales mediante modelos de inteligencia artificial y aprendizaje automático (ML) entrenados a escala de AWS para crear una imagen completa de la actividad y mostrar información de alta confianza para ayudar a los clientes a priorizar las acciones de respuesta. Al combinar evidencia de diversas fuentes, este análisis produce hallazgos unificados de alta fidelidad que de otro modo serían difíciles de inferir a partir de eventos individuales.

como funciona

La detección extendida de amenazas analiza varios tipos de señales de seguridad, incluida la actividad en tiempo de ejecución, las detecciones de malware, los registros de flujo de VPC, las consultas de DNS y los eventos de AWS CloudTrail para identificar patrones que representan un ataque de varias etapas en las cargas de trabajo de Amazon EC2 y Amazon ECS. La detección funciona con el plan fundamental de GuardDuty, y activar Runtime Monitoring para EC2 o ECS agrega una telemetría de proceso y a nivel de red más profunda que fortalece el análisis de señales y aumenta la integridad de cada secuencia de ataque.

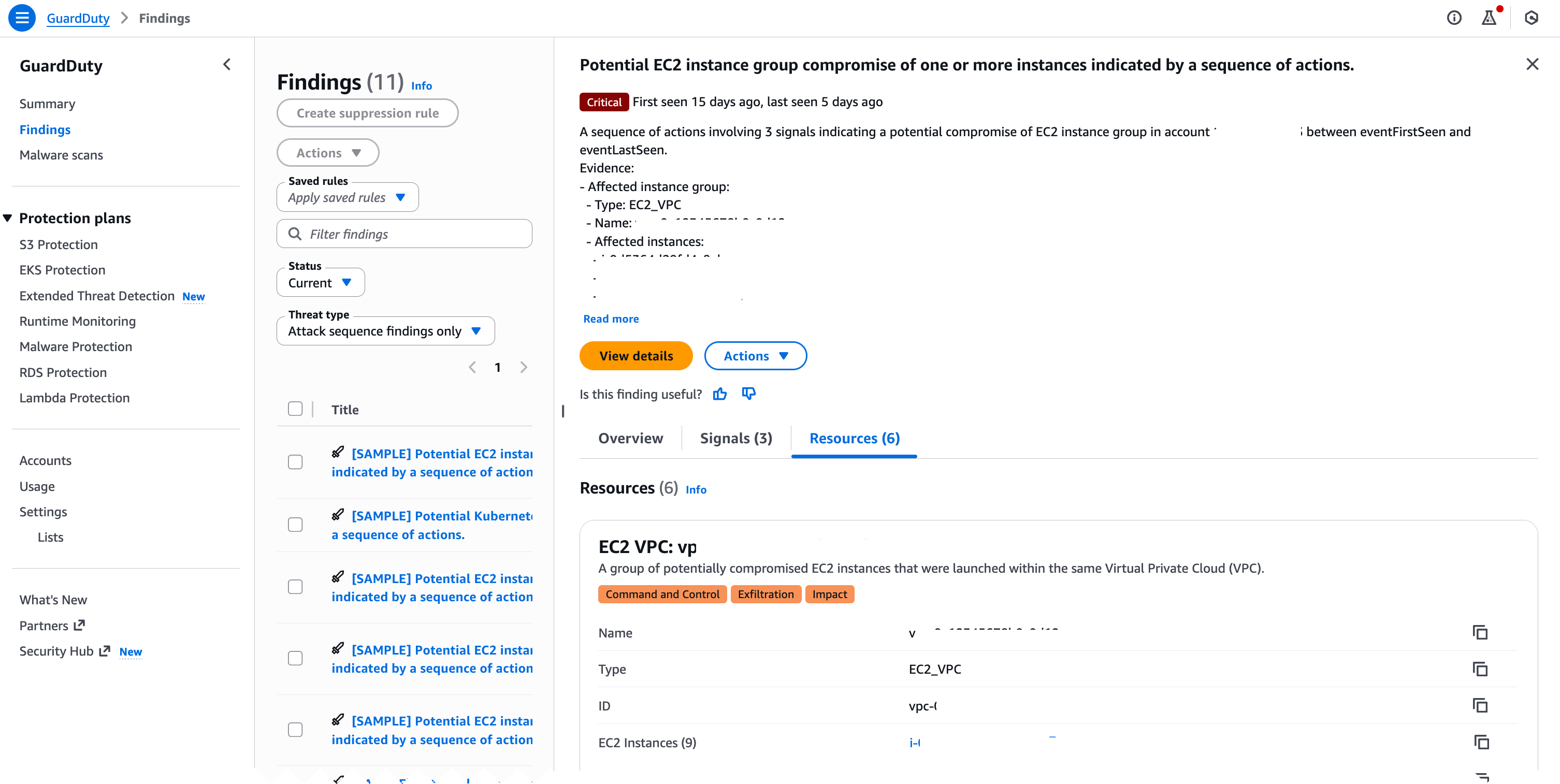

Los nuevos hallazgos sobre la secuencia de ataques combinan el tiempo de ejecución y otros comportamientos observados en todo el entorno en una única secuencia de gravedad crítica. Cada secuencia incluye un resumen del incidente, una cronología de los eventos observados, tácticas y técnicas de MITRE ATT&CK® mapeadas y orientación de remediación para ayudarlo a comprender cómo se desarrolló la actividad y qué recursos se vieron afectados.

Las instancias EC2 y las tareas ECS a menudo se crean y reemplazan automáticamente a través de grupos de Auto Scaling, plantillas de lanzamiento compartidas, imágenes de máquinas de Amazon (AMI), perfiles de instancias de IAM o implementaciones a nivel de clúster. Debido a que estos recursos comúnmente operan como parte de la misma aplicación, la actividad observada en ellos podría originarse a partir de un único compromiso subyacente. Los nuevos hallazgos de EC2 y ECS analizan estos atributos compartidos y consolidan señales relacionadas en una secuencia cuando GuardDuty detecta un patrón que afecta al grupo.

Cuando se detecta una secuencia, la consola de GuardDuty resalta cualquier hallazgo de secuencia de gravedad crítica en la página Resumen, con el grupo de instancias EC2 afectado o el clúster ECS ya identificado. Al seleccionar un hallazgo, se abre una vista consolidada que muestra cómo están conectados los recursos, qué señales contribuyeron a la secuencia y cómo progresó la actividad a lo largo del tiempo, lo que le ayuda a comprender rápidamente el alcance del impacto en las cargas de trabajo de contenedores y máquinas virtuales.

Además de ver secuencias en la consola, también puede ver estos hallazgos en AWS Security Hub, donde aparecen en los nuevos paneles de exposición junto con otros hallazgos de GuardDuty para ayudarlo a comprender su riesgo de seguridad general en un solo lugar. Esta vista detallada establece el contexto para interpretar cómo el análisis reúne señales relacionadas en una secuencia de ataque más amplia.

Juntos, el modelo de análisis y la lógica de agrupación le brindan una visión más clara y consolidada de la actividad en las cargas de trabajo de máquinas virtuales y contenedores, lo que le ayuda a centrarse en los eventos que importan en lugar de investigar numerosos hallazgos individuales. Al unificar comportamientos relacionados en una única secuencia, la Detección extendida de amenazas le ayuda a evaluar el contexto completo de una ruta de ataque y priorizar las acciones correctivas más urgentes.

Ahora disponible

La detección de amenazas extendida de Amazon GuardDuty con cobertura ampliada para instancias EC2 y tareas ECS ahora está disponible en todas las regiones de AWS donde se ofrece GuardDuty. Puede comenzar a utilizar esta capacidad hoy para detectar actividad coordinada en varias etapas en cargas de trabajo de contenedores y máquinas virtuales combinando señales de actividad en tiempo de ejecución, ejecución de malware y actividad de API de AWS.

Esta expansión complementa las capacidades de detección extendida de amenazas existentes para Amazon EKS, brindando visibilidad unificada de la actividad coordinada de varias etapas en todo su entorno informático de AWS. Para obtener más información, visite la página del producto Amazon GuardDuty.