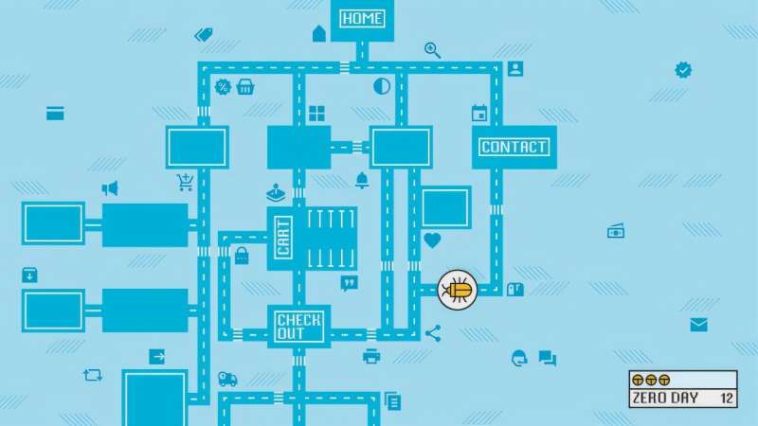

Yurascanner explora los estados de aplicación web más profundos. Crédito: CISPA

Un nuevo escáner de aplicaciones web automatizadas comprende y ejecuta de forma autónoma tareas y flujos de trabajo en aplicaciones web. La herramienta nombrada Yurascanner aprovecha el conocimiento mundial almacenado en modelos de idiomas grandes (LLM) para navegar a través de aplicaciones web de la misma manera que lo haría un usuario humano. Es capaz de realizar tareas de manera coherente, realizando la secuencia correcta de pasos según lo requiera, por ejemplo, una tienda en línea.

Yurascanner fue probado contra 20 aplicaciones web, desenterrando 12 vulnerabilidades de secuencias de comandos entre sitios entre sitios cero (XSS). La técnica detrás de Yurascanner y la herramienta en sí se ha desarrollado en el Centro CISPA Helmholtz para la seguridad de la información.

Los escáneres de aplicaciones web automatizadas se usan comúnmente para probar la seguridad de aplicaciones en línea, como, por ejemplo, tiendas en línea, plataformas de aprendizaje o herramientas de gestión de proyectos. Por lo general, estos escáneres consisten en dos partes: el componente del rastreador, que escanea la aplicación web para las interfaces de usuario, y el módulo de ataque, que luego procede a probar las interfaces identificadas por el rastreador.

El investigador de CISPA, Aleksei Stafeev, que trabaja en el grupo de investigación del Dr. Giancarlo Pellegrino, destaca la importancia del componente de rastreadores para que tales pruebas automatizadas tengan éxito: «Uno de los principales desafíos en las pruebas de seguridad es determinar el alcance de la aplicación web y Identificar sus funcionalidades y flujos de trabajo. Stafeev y sus colegas de CISPA han desarrollado Yurascanner con el objetivo de identificar la mayor cantidad posible de la superficie de ataque.

Yurascanner: Uso de LLM para navegar aplicaciones web

La principal innovación que propone Yurascanner es mejorar el alcance y el rendimiento del componente del rastreador del escáner al aprovecharlo a un LLM. «Los LLM han sido capacitados en los datos de la web, que es rico en la documentación sobre cómo interactuar con los sitios web. Aprovechamos este conocimiento combinando un rastreador y un LLM para guiar la exploración de una aplicación web», explica Stafeev.

A los efectos de su estudio, Stafeev y sus colegas utilizaron la API de OpenAI para establecer la conexión entre su componente Crawler y el modelo OpenAI GPT-4. El módulo de ataque en el Yurascanner es idéntico a Black Widow, un escáner de secuencias de comandos cruzados de última generación.

Esta configuración paralela permitió a los investigadores de CISPA comparar directamente el rendimiento de los dos componentes del rastreador. Probando a Yurascanner contra 20 aplicaciones web, de hecho pudieron detectar 12 vulnerabilidades XSS previamente desconocidas, en comparación con solo tres detectados por Black Widow.

Tomar escaneo automatizado de aplicaciones web a un nivel más profundo

Guiado por un LLM, Yurascanner opera de manera basada en tareas, lo que le permite acceder a las capas más profundas de la aplicación web que se está probando. No solo puede identificar las tareas que ofrecen la aplicación web, sino que también puede llevarlas a cabo de manera deliberada, realizando la secuencia de pasos necesarios para finalizar la tarea en cuestión. Procede verticalmente, mientras que otros escáneres ya establecidos, tienden a proceder horizontalmente.

Stafeev explica: «Por lo general, las herramientas de prueba no distinguen entre diferentes tipos de botones, simplemente hacen clic en lo que esté disponible. El principal inconveniente de eso es que si hay un flujo de trabajo de múltiples pasos muy específico como en, por ejemplo, un La tienda en línea, donde tiene que poner un artículo en un carrito, proceda a salir y completar un formulario: las posibilidades de que un simple rastreador web tenga éxito sea muy delgado «.

Más información:

Aleksei Stafeev et al, Yurascanner: Aprovechando LLM para escaneo de aplicaciones web basadas en tareas, (2024). Doi: 10.14722/ndss.2025.240388. Trouge.net/papers/yura_llm_scanner_ndss25.pdf

Proporcionado por CISPA Helmholtz Center for Information Security

Citación: El escáner de aplicaciones web basado en LLM reconoce las tareas y los flujos de trabajo (2025, 21 de febrero) Recuperado el 21 de febrero de 2025 de https://techxplore.com/news/2025-02-llm basado en Web-application-scanner.html

Este documento está sujeto a derechos de autor. Además de cualquier trato justo con el propósito de estudio o investigación privada, no se puede reproducir ninguna parte sin el permiso por escrito. El contenido se proporciona solo para fines de información.

GIPHY App Key not set. Please check settings