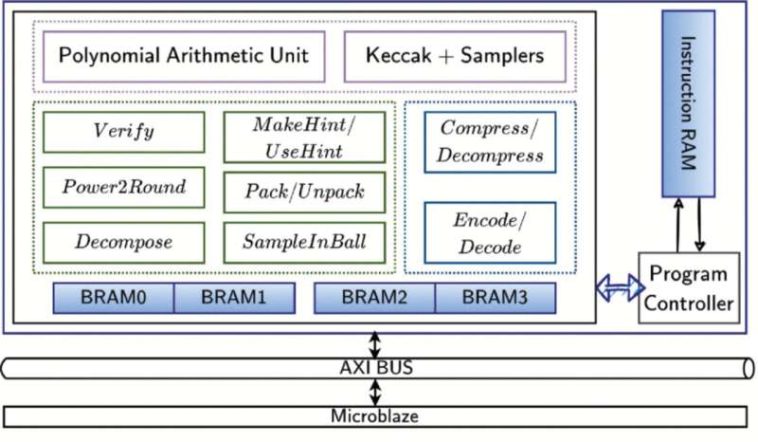

La arquitectura del coprocesador criptográfico KaLi. Crédito: IAIK – TU Graz

La integración de algoritmos de seguridad poscuánticos en el hardware se ha considerado durante mucho tiempo un desafío. Pero un equipo de investigación de TU Graz ha desarrollado hardware para los estándares de criptografía poscuántica del NIST con medidas de seguridad adicionales para este propósito.

Todavía no son una realidad, pero en un futuro no muy lejano estarán disponibles ordenadores cuánticos sofisticados y de alto rendimiento. Revolucionarán campos como la inteligencia artificial, la modelización financiera, el desarrollo de fármacos, la previsión meteorológica y la optimización del tráfico, pero también suponen un riesgo importante para la ciberseguridad.

Una poderosa computadora cuántica romperá un subconjunto de algoritmos criptográficos ampliamente utilizados que son importantes para proteger el mundo digital. Esta es la razón por la que ya se están desarrollando varios algoritmos de seguridad cuántica, más comúnmente conocidos como «criptografía poscuántica» (PQC). Sin embargo, implementarlos en hardware ha resultado difícil hasta ahora.

En el proyecto PQC-SRC, un equipo dirigido por Sujoy Sinha Roy del Instituto de Procesamiento de Información Aplicado (IAIK) y Comunicaciones de la Universidad Tecnológica de Graz (TU Graz) desarrolló hardware para estos algoritmos PQC e implementó medidas de seguridad adicionales. Durante la investigación, el equipo también estuvo en contacto con empresas como Intel y AMD.

el trabajo es publicado en el diario Transacciones IEEE en computadoras.

Entre los algoritmos, los que se basan en problemas computacionales que involucran estructuras reticulares matemáticas son particularmente prometedores. Resolver estos problemas computacionales se considera una tarea inviable incluso para las computadoras cuánticas.

En el proceso de estandarización de PQC, el Instituto Nacional Estadounidense de Estándares y Tecnología (NIST) seleccionó un algoritmo de mecanismo de encapsulación clave (KEM), a saber, Kyber, y tres algoritmos de firma digital, a saber, Dilithium, Falcon y SPHINCS+, que fue desarrollado parcialmente en IAIK, para estandarización.

Los algoritmos KEM permiten a las partes que se comunican acordar la misma clave de cifrado de forma segura, mientras que los algoritmos de firma digital permiten al receptor verificar la autenticidad de los mensajes recibidos.

Necesidad de un diseño seguro y eficiente

Tras la publicación de algoritmos PQC estandarizados, las organizaciones y la industria se están preparando para una transición a la criptografía cuántica segura. Todos los dispositivos deben pasar de los algoritmos KEM y de firma clásicos a algoritmos PQC de seguridad cuántica. Se vuelve imperativo que los algoritmos PQC recientemente estandarizados sean realizables en una amplia gama de dispositivos electrónicos.

Existe una necesidad urgente de metodologías de diseño e implementación seguras y eficientes para permitir una transición fluida a la criptografía cuántica segura. Los investigadores del equipo de Ingeniería Criptográfica, dirigido por Sujoy Sinha Roy, han estado investigando este tipo de metodologías, especialmente dirigidas a dispositivos electrónicos de bajos recursos. El proyecto PQC-SRC ha dado como resultado el desarrollo de varias metodologías nuevas.

Desarrollo de coprocesador basado en hardware para PQC estandarizado

Un resultado de la investigación es la construcción de un coprocesador criptográfico unificado llamado KaLi, que admite algoritmos de firma digital Kyber KEM y Dilithium. Un diseño unificado de este tipo es esencial en los protocolos de comunicación segura de la vida real, como el ampliamente utilizado Transport Layer Security (TLS), donde se realizan operaciones tanto KEM como de firma.

Uno de los principales desafíos de la investigación fue cómo hacer que el diseño unificado fuera muy compacto. Los nuevos algoritmos PQC requieren unidades de memoria y procesamiento mucho mayores para almacenar y procesar las claves en comparación con los actuales. Si el diseño no es compacto, muchas computadoras de bajos recursos utilizadas en IoT y aplicaciones de tarjetas inteligentes quedarán inoperables.

Otro aspecto importante es la agilidad o flexibilidad de la arquitectura: se pueden aceptar cambios menores en los algoritmos criptográficos debido a posibles amenazas futuras sin reemplazar los recursos de hardware.

Además de la eficiencia y la compacidad, la seguridad física de una implementación criptográfica es importante. Aunque las matemáticas detrás de un algoritmo criptográfico pueden resistir ataques matemáticos conocidos, la física de un dispositivo informático puede filtrar información sensible en forma de variaciones en el calor, la radiación o el consumo de energía.

Un atacante puede intentar adivinar qué sucede dentro de un dispositivo electrónico utilizando una antena. Los investigadores investigaron técnicas para hacer que las implementaciones criptográficas de los algoritmos PQC emergentes sean resistentes a tales ataques. Inventaron una técnica de aleatorización de datos llamada «Kavach».

La técnica optimiza la sobrecarga de cálculo, tomando propiedades especiales de los números utilizados en las operaciones polinómicas de los algoritmos PQC. Los resultados ayudarán a los criptógrafos a construir PQC KEM y algoritmos de firma que sean más amigables para contrarrestar ataques basados en la física.

Paso importante para empresas y organizaciones

«Hemos visto grandes avances en el campo de los procesadores cuánticos en los últimos cinco años», afirma Sujoy Sinha Roy.

«Cuando los potentes ordenadores cuánticos estén completamente desarrollados, podrán descifrar en unos pocos segundos las encriptaciones, lo que a los ordenadores convencionales les llevaría años. Esto sería peligroso para las transacciones bancarias, los sistemas de defensa estatales y otras cosas. A esto se le llama a menudo el apocalipsis cuántico y queremos prevenirlo.

«A medida que las empresas y organizaciones se preparan para pasar a la criptografía poscuántica, los resultados de nuestra investigación proporcionan un paso importante hacia esta transición».

Más información:

Aikata Aikata et al, Un criptoprocesador unificado para firmas basadas en celosía e intercambio de claves, Transacciones IEEE en computadoras (2022). DOI: 10.1109/TC.2022.3215064

Citación: El equipo de investigación desarrolla una arquitectura de hardware para la criptografía poscuántica (2024, 3 de octubre) obtenido el 3 de octubre de 2024 en https://techxplore.com/news/2024-10-team-hardware-architecture-quantum-cryptography.html

Este documento está sujeto a derechos de autor. Aparte de cualquier trato justo con fines de estudio o investigación privados, ninguna parte puede reproducirse sin el permiso por escrito. El contenido se proporciona únicamente con fines informativos.

GIPHY App Key not set. Please check settings